Введение

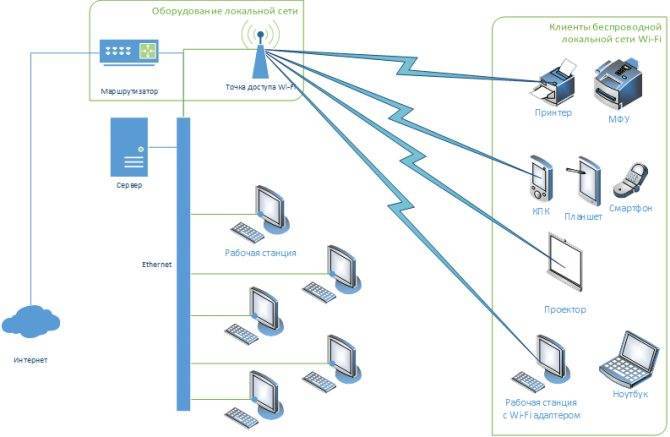

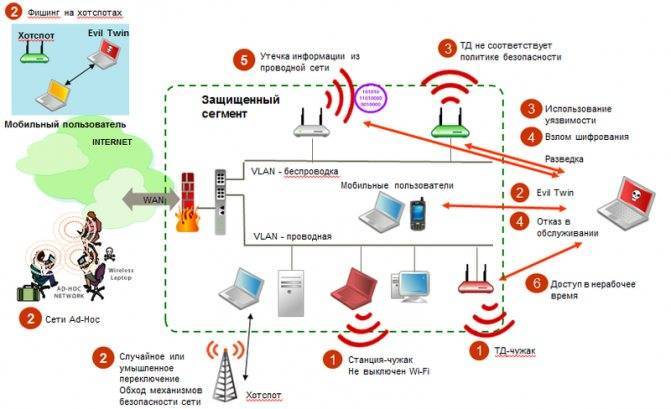

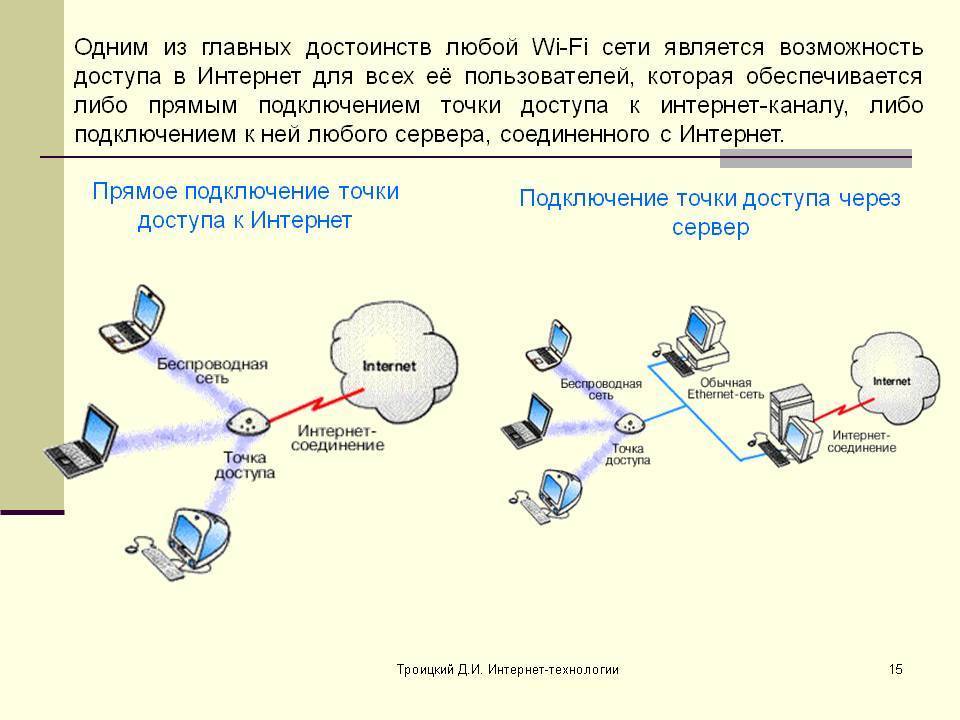

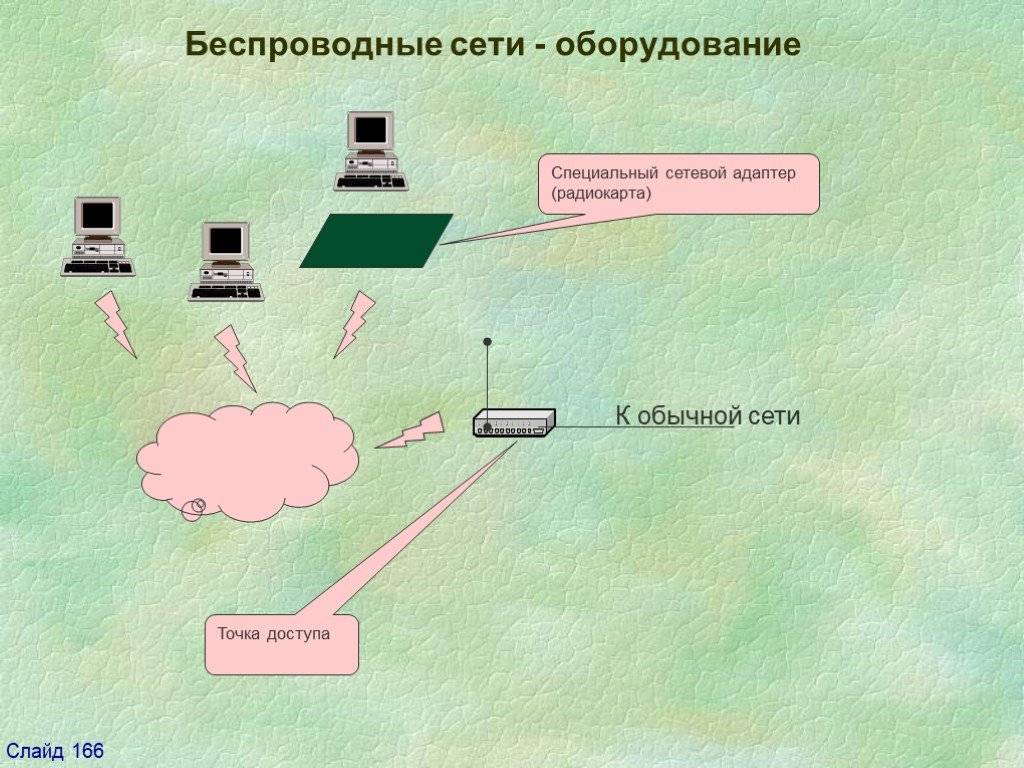

Считается, что безопасность и удобство лежат на разных чашах одних весов. То же самое и относится к сети Wi-Fi: удобно, но не очень безопасно. Уповая на ограниченный радиус действия этой технологии или от недостатка знаний часто специалисты информационной безопасности или системные администраторы не проявляют должной осмотрительности в этом направлении. А ведь такая точка доступа — это дверь в корпоративную сеть и лакомый кусочек для хакеров.

Хакеров, которые профессионально занимаются взломом сетей Wi-Fi, называют вардрайверы. Это целая субкультура, у которой есть свои форумы в подпольных уголках интернета и хорошие знания данной технологии. А потому необходимо знать, как происходит взлом сети, и постараться защитить свою беспроводную сеть так, чтобы ее взлом становился нецелесообразным по времени и трудозатратам.

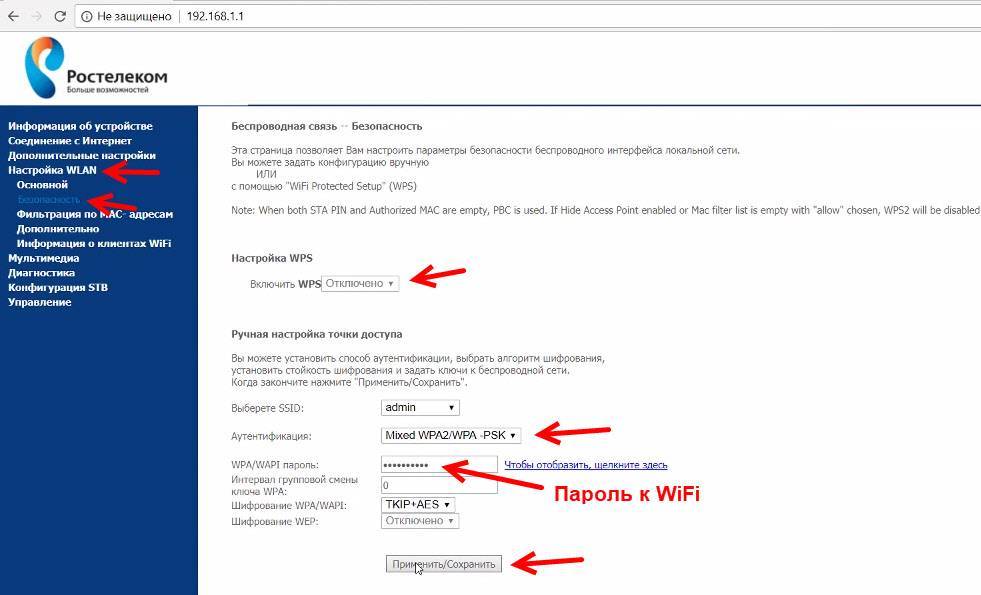

Правильная защита домашней Wi-Fi сети: какой метод шифрования выбрать?

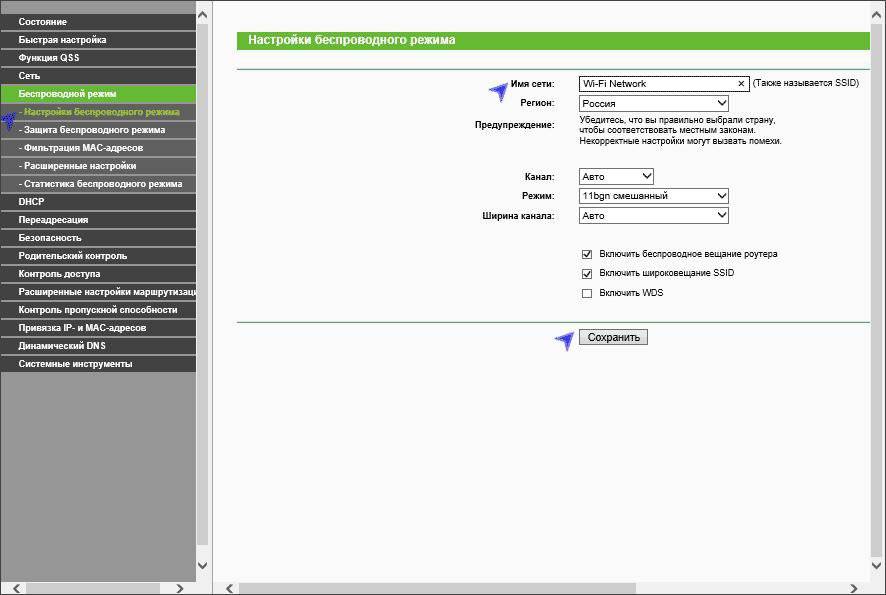

В процессе установки пароля, вам нужно будет выбрать метод шифрования Wi-Fi сети (метод проверки подлинности). Я рекомендую устанавливать только WPA2 – Personal, с шифрованием по алгоритму AES. Для домашней сети, это лучшее решения, на данный момент самое новое и надежное. Именно такую защиту рекомендуют устанавливать производители маршрутизаторов.

Только при одном условии, что у вас нет старых устройств, которые вы захотите подключить к Wi-Fi. Если после настройки у вас какие-то старые устройства откажутся подключатся к беспроводной сети, то можно установить протокол WPA (с алгоритмом шифрования TKIP). Не советую устанавливать протокол WEP, так как он уже устаревший, не безопасный и его легко можно взломать. Да и могут появится проблемы с подключением новых устройств.

Сочетание протокола WPA2 – Personal с шифрованием по алгоритму AES, это оптимальный вариант для домашней сети. Сам ключ (пароль), должен быть минимум 8 символов. Пароль должен состоять из английских букв, цифр и символов. Пароль чувствителен к регистру букв. То есть, “111AA111” и “111aa111” – это разные пароли.

Я не знаю, какой у вас роутер, поэтому, подготовлю небольшие инструкции для самых популярных производителей.

Если после смены, или установки пароля у вас появились проблемы с подключением устройств к беспроводной сети, то смотрите рекомендации в конце этой статьи.

Советую сразу записать пароль, который вы будете устанавливать. Если вы его забудете, то придется устанавливать новый, или смотреть старый пароль в настройках роутера, или на компьютере.

Не используйте присвоенные по умолчанию пароль и имя пользователя

Практически у каждого роутера имеется пароль и логин, присвоенные по умолчанию. Это позволяет владельцам роутеров легко получить доступ к управлению роутером, но это также облегчает хакерам задачу по взлому роутера. Просто представьте — какой-нибудь киберпреступник просто скачал с Интернета руководство по эксплуатации определённго роутера в PDF и использовал предоставленные в нём данные для входа.

Пугает, не правда ли?

Именно поэтому вам нужно изменить имя пользователя и пароль — прямо сейчас, если это возможно. Если вы не знаете, как придумать надёжные пароли, вы можете использовать наше специальное руководство. Также там есть информация про безопасные логины. Вот основные тезисы:

- Используйте пробелы, если это возможно.

- Не используйте словарные слова. Если вы используете настоящие слова, просто напишите буквы в них в обратном порядке.

- Чередуйте прописные и строчные буквы, цифры и символы.

- Придумайте пароль и имя пользователя, состоящие минимум из 15 символов.

- Избегайте очевидных замен (например, «$» вместо «s»).

- В крайнем случае имя пользователя и пароль могут быть аббревиатурами фразы («YutvtWHe2y «для «You used to visit the White House every 2 years.»).

И обязательно регулярно меняйте пароль и имя пользователя. Неплохо было бы менять пароль и имя пользователя каждые пару месяцев, но лучше менять их каждый месяц или каждую неделю, что намного безопаснее.

Кроме того, если у вас несколько роутеров, лучше использовать диспетчер паролей (например, KeePass, KeePassXC, или Bitwarden), чтобы вам было проще запомнить их. Если у вас только один пароль, вы можете просто записать его в блокнот, который нужно хранить в недоступном месте или сейфе.

Где в настройках роутера находится пароль от Wi-Fi?

Еще один проверенный способ. Если в настройках маршрутизатора можно установить пароль, то его там можно и посмотреть. А если даже и не получится, то можно задать новый пароль. Если у вас не получилось посмотреть ключ в настройках компьютера, нет подключенного по Wi-Fi компьютера, и программа WirelessKeyView тоже подвела, то остается только сам роутер. Ну, или сброс настроек, но это уже крайний случай.

Чем еще хорош этот способ, так это тем, что зайти в настройки можно даже с телефона, или планшета. При условии, что они уже подключены. Просто на мобильном устройстве пароль не посмотреть, по крайней мере как это сделать, я не знаю. Хотя, возможно уже есть какие-то программки для Android (но там скорее всего понадобятся Root права).

Обновление: написал инструкцию, как посмотреть пароль от своего Wi-Fi на телефоне Android.

Думаю, что лучше всего отдельно показать, как посмотреть пароль на маршрутизаторе конкретного производителя. Рассмотрим самые популярные фирмы.

Смотрим ключ к Wi-Fi сети на Tp-Link

Начнем мы как обычно, с маршрутизаторов Tp-Link. Нам нужно зайти в настройки. Подключаемся к роутеру по кабелю, или по Wi-Fi (что очень вряд ли, ведь пароль вы не знаете:)). В браузере отрываем адрес 192.168.1.1 (возможно 192.168.0.1) и указываем имя пользователя и пароль. По умолчанию – admin и admin.

Что бы посмотреть установленный ключ, перейдите на вкладку Wireless (Беспроводной режим) – Wireless Security (Защита беспроводного режима). В поле Wireless Password (Пароль PSK) будет указан пароль.

Так, с Tp-Link разобрались, идем дальше.

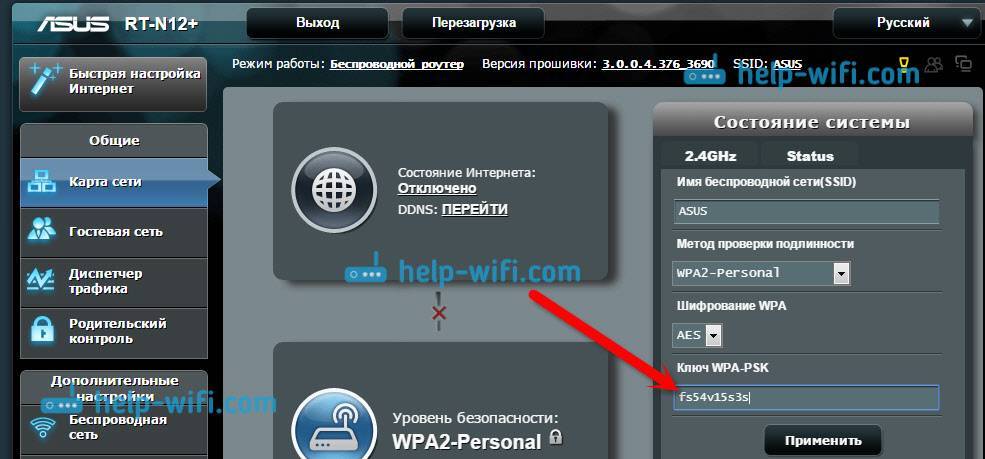

Вспоминаем пароль на роутерах Asus

Все примерно так же. Заходим в настройки, если не знаете как, то смотрите подробную инструкцию. Адрес используется такой же – 192.168.1.1.

В настройках, сразу на главном экране есть пункт Состояние системы, там и указан пароль. Просто установите курсор в поле “Ключ WPA-PSK”. Вот так:

Кстати, возможно вам еще пригодится инструкция по смене пароля на Asus.

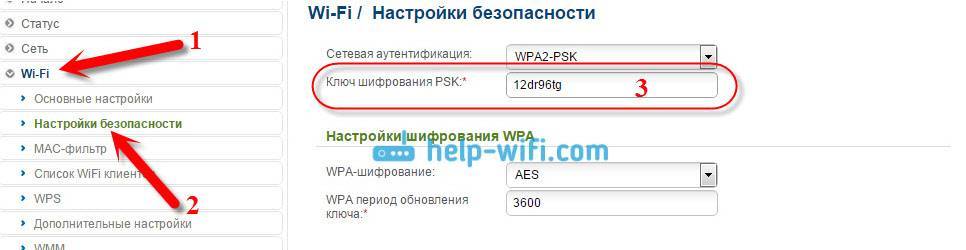

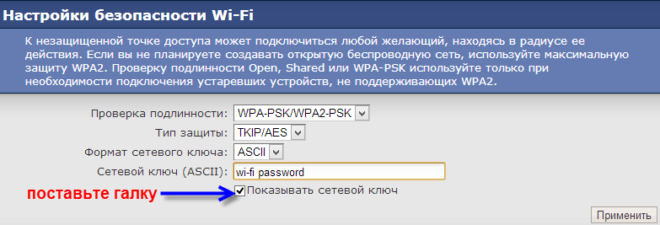

Узнаем забытый пароль на D-Link

Как это сделать, я уже писал в статье: Как сменить пароль на Wi-Fi роутере D-Link? И как узнать забытый пароль. Но, не мог не написать об этом здесь, ведь D-Link-и очень популярны. Значит, нам так же нужно зайти в настройки, и перейти на вкладку Wi-Fi – Настройки безопасности. В поле “Ключ шифрования PSK” вы увидите сам пароль.

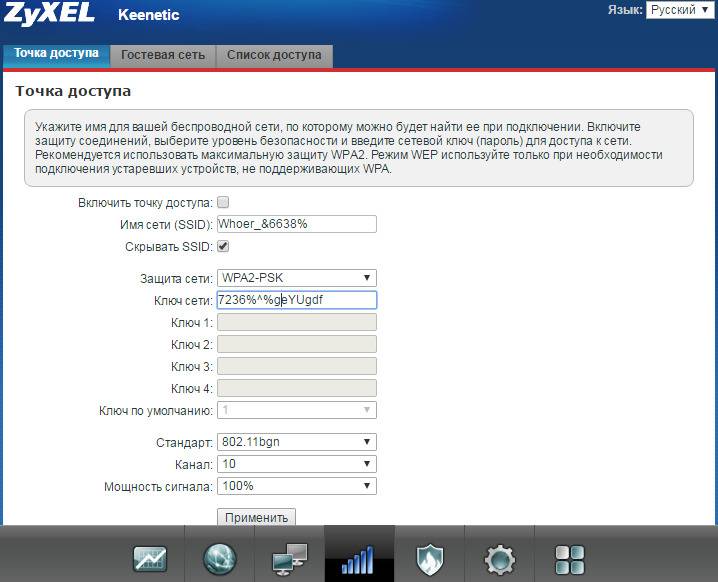

Дальше у нас ZyXEL.

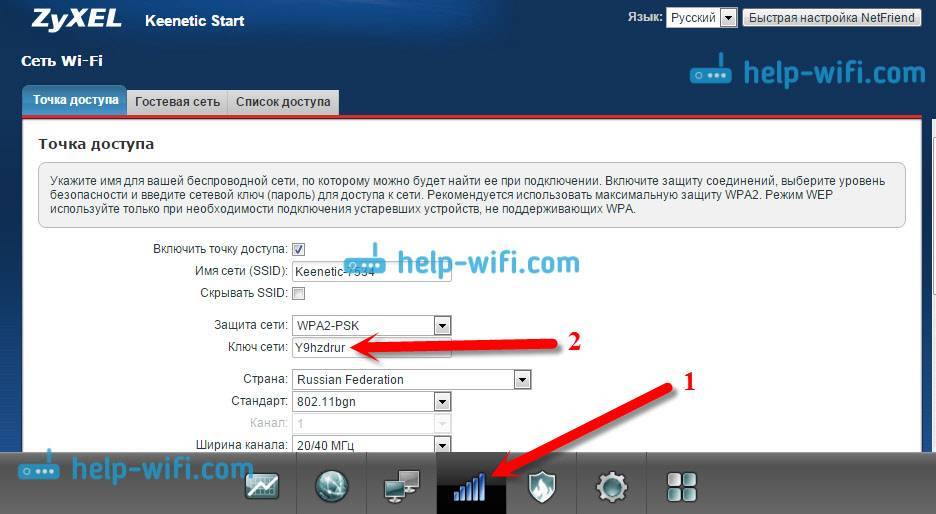

Смотрим пароль на ZyXEL

Зайдите в настройки своего маршрутизатора ZyXEL Keenetic, как это сделать, я писал здесь. Перейдите на вкладку Wi-Fi сеть (снизу) и в поле “Ключ сети” вы увидите сам пароль, который установлен на данный момент, и который вы забыли.

Ну и на всякий случай, инструкция по смене пароля.

Если забыли пароль на роутере Tenda

Значит на маршрутизаторах Tenda точно так же заходим в панель управления, переходим на вкладку Wireless settings — Wireless Security и в поле “Key” смотрим пароль.

Ну и уже по традиции – инструкция по смене ключа

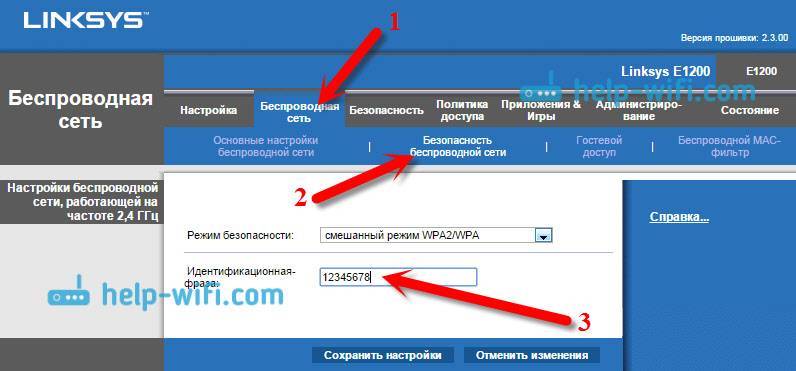

На маршрутизаторе Linksys

Давайте, еще рассмотрим устройства компании Linksys. Все делаем по схеме: заходим в панель управления, переходим на вкладку Беспроводная сеть – Безопасность беспроводной сети. В поле “Идентификационная фраза” указан пароль к Wi-Fi сети.

Вот и все, как видите, ничего сложного.

Что делать, если ничего не помогло?

Думаю, что остается только один способ, это сделать сброс всех настроек и паролей вашего роутера и настроить все заново. Настроить сможете по инструкциям, которые найдете на нашем сайте в разделе “Настройка роутера”.

179

Сергей

Решение проблем и ошибок

Видео:

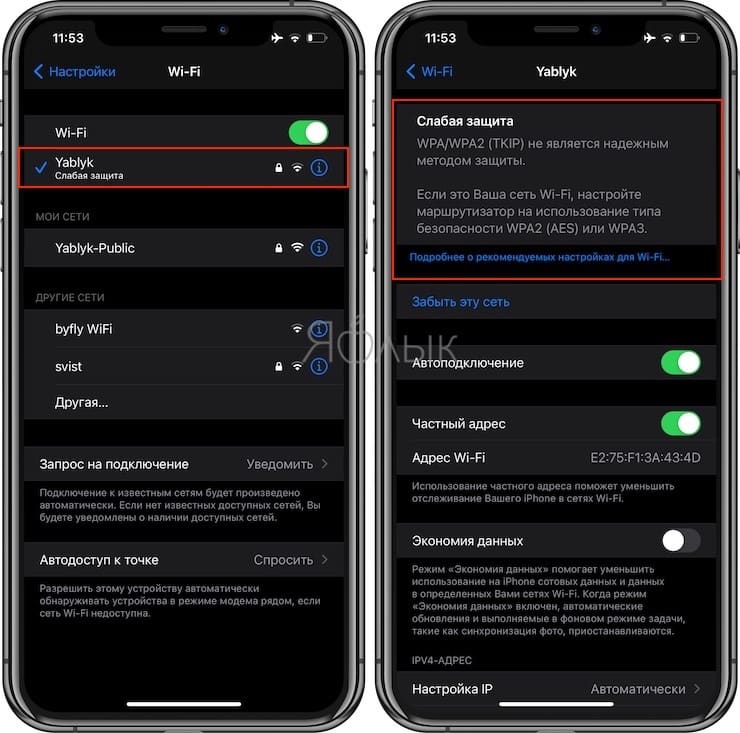

Например, многие пользователи с удивлением вдруг узнали, что давно используемая ими на работе или дома Wi-Fi сеть считается небезопасной. Такое предупреждение стало появляться на устройствах с iOS 14 (и более новых). И это уведомление заметили многие. Что же делать в такой ситуации – спешно менять настройки сети или же просто игнорировать сообщение? Давай разберемся в этой ситуации.

Сообщение о том, что соединение по Wi-Fi имеет слабый уровень безопасности, появилось на устройствах с iOS, обновленных до версии 14. Увидеть подобное предупреждение можно, пройдя по пути Настройки → Wi—Fi. Ниже текущего соединения может появиться угрожающая фраза: «Слабый уровень безопасности» или «Слабая защита». Если же нажать на само подключение, то в открывшемся окне будет подробна описана причина предупреждения

Apple более не считает используемый вами протокол шифрования надежным, рекомендуя обратить внимание на другие варианты, более безопасные

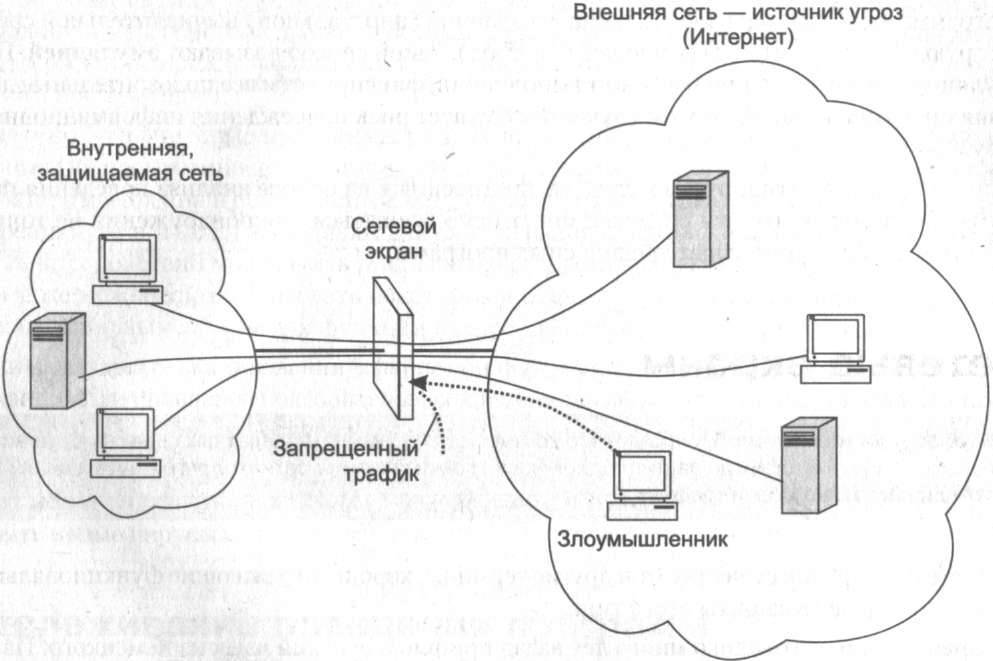

Шифрование трафика при работе в Wi-Fi сетях является необходимой мерой – ведь так осуществляется защита передаваемой информации. Шифрованные данные нет смысла перехватывать и хранить, да и подменить их не получится, если это захотят осуществить некие третьи лица. Если же работать в открытых беспроводных сетях, то злоумышленники смогут просмотреть историю поисковых запросов в браузере, список посещенных вами браузеров, увидеть запускаемые приложения и вообще получить немало ценной информации, в том числе и географическую позицию.

Именно поэтому были разработаны специальные протоколы шифрования. Наиболее известными из них являются:

- WEP

- WPA

- WPA2 TKIP

- WPA2 AES

- WPA3

В этом списке элементы расположились в порядке возрастания их надежности. Другими словами, пользоваться WPA можно уже с риском для себя, а вот WPA3 гарантирует наиболее высокий уровень защиты. Шифрование WEP настолько устарело, что пользоваться им точно не стоит. Имеются и другие промежуточные варианты, чаще всего это компромиссы относительно стандартных вариантов, например, WPA2 AES в Apple считают достаточно безопасным, тогда как WPA2 TKIP – нет.

Иногда приходится прибегать как раз к WPA2 AES, ведь многие старые роутеры просто не умеют работать с современными продвинутыми протоколами шифрования.

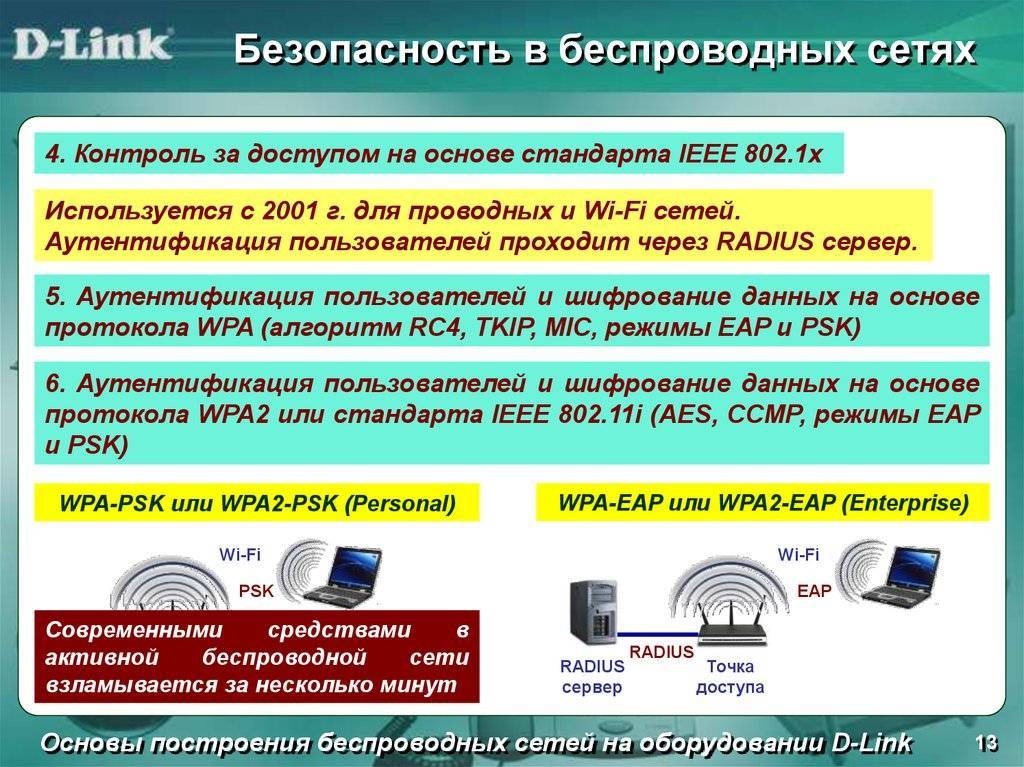

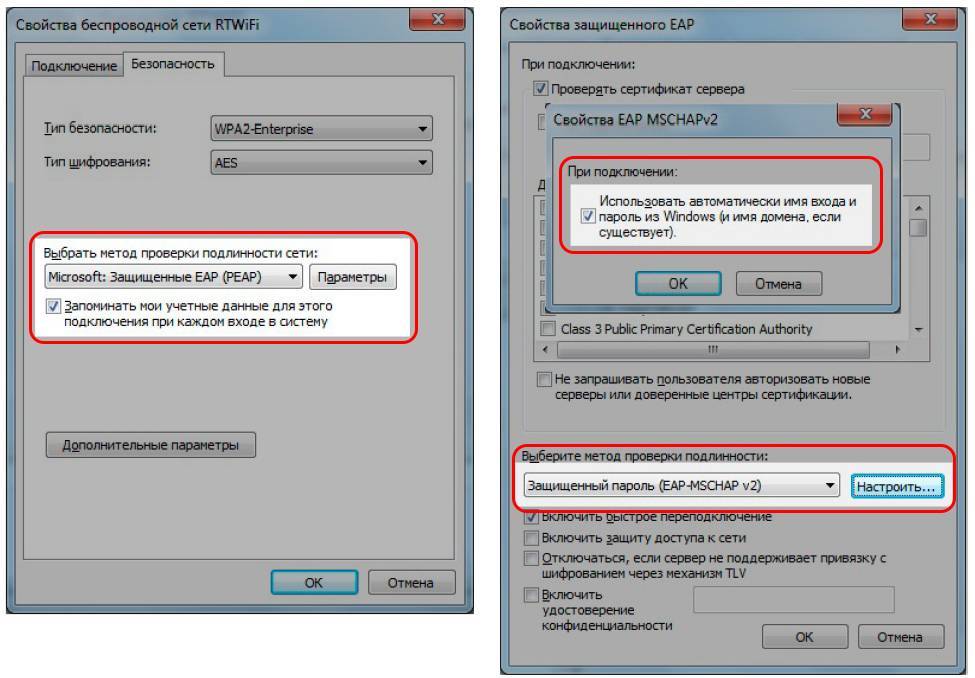

Про WPA2-Enterprise

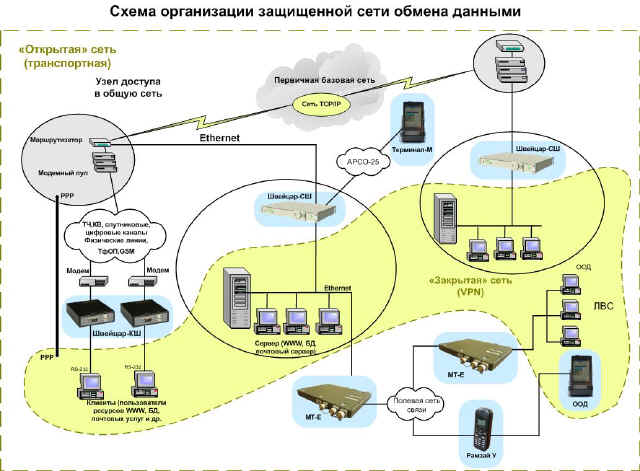

Прежде чем рассказывать про атаки и способы защиты от них, вспомним основные особенности стандарта WPA2-Enterprise.

Аутентификация. Для того чтобы подключиться к сети, клиент должен аутентифицироваться на ААА-сервере. Часто в качестве такового выступает RADIUS-сервер. Аутентификацию можно пройти с помощью доменного пароля, клиентского сертификата и пр. (EAP).

Шифрование. Организовано по алгоритму AES. Ключ шифрования динамический, индивидуальный для каждого клиента (802.1X), генерируется в момент аутентификации на RADIUS-сервере. Этот ключ может периодически обновляться по ходу работы без разрыва соединения.

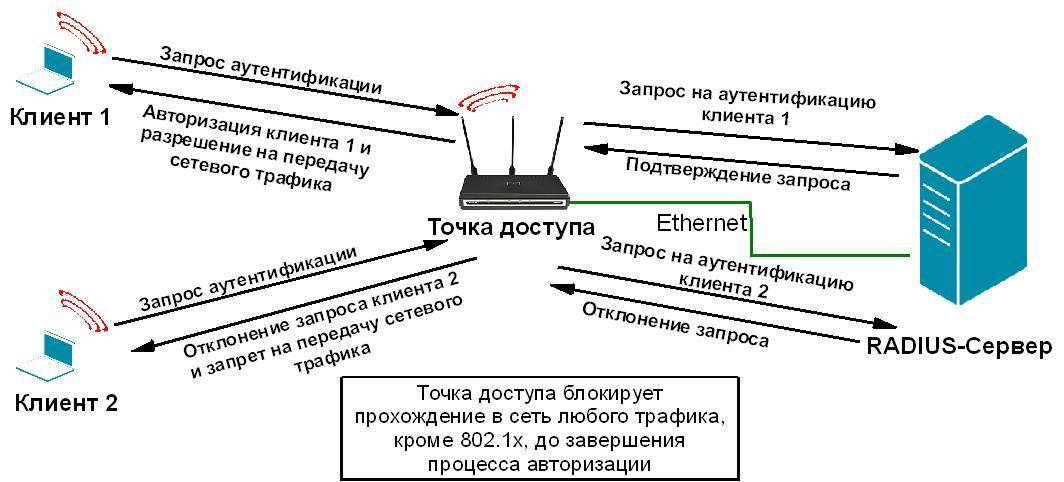

Схема работы WPA2-Enterprise.

Процесс подключения клиента к беспроводной сети кратко можно описать так.

При подключении данные клиента передаются на точку доступа/контроллер при участии протокола 802.1x. Далее информация отправляется на RADIUS-сервер, где происходит аутентификация клиента: RADIUS-сервер проверяет, есть ли в его списках такой клиент с указанным логином и паролем и можно ли его подключать.

После успешной аутентификации точка доступа подключает клиента в сеть.

Рассмотрим подробнее процесс аутентификации на RADIUS-сервере:

- Клиент, желающий пройти аутентификацию, дает запрос на начало сеанса связи.

- В ответ на это вызываемая сторона (RADIUS-сервер) посылает произвольную, но всякий раз разную информацию (challenge) клиенту.

- Клиент добавляет к полученному запросу пароль и от этой строки вычисляет хэш.

- RADIUS-cервер проделывает с отправленным значением аналогичные действия и сравнивает результат. Если значения хэшей совпадают, то аутентификация считается успешной.

Периодически RADIUS-сервер отправляет клиенту новый challenge, и процедура аутентификации повторяется снова.

Такой механизм аутентификации называется “challenge–response” и происходит по одному из протоколов EAP – .

Ключ к вай фай: как узнать

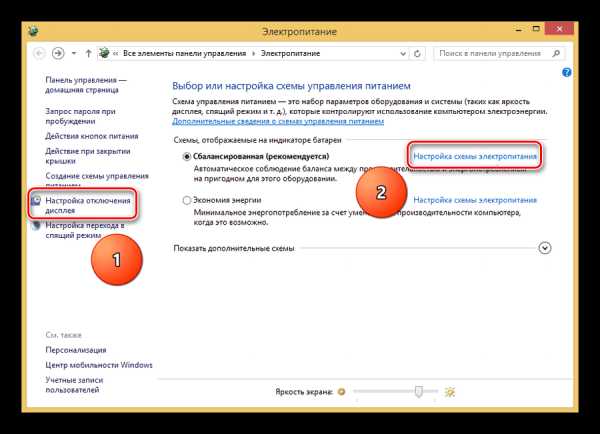

Затронем одну из ключевых тем поднятого в начале статьи вопроса: как узнать ключ безопасности беспроводной сети? Для того, чтобы посмотреть актуальный заданный ключ для вашего оборудования, можно воспользоваться предложенными ниже вариантами:

Зайдите в настройки роутера и поставьте галку «Показать сетевой ключ» (на скриншоте интерфейс роутера Zyxel keenetic)

Зайдите в настройки роутера и поставьте галку «Показать сетевой ключ» (на скриншоте интерфейс роутера Zyxel keenetic)

- Самым простым представляется способ обращения к меню настроек маршрутизатора. Стандартные данные для доступа к интерфейсу предельно просты – пароль и логин «admin» или как в таблице.

Логин Пароль admin admin admin 1234 Просто введите их в соответствующие окна. Все, что далее потребуется от пользователя – зайти в интерфейс оборудования и обратиться к меню «беспроводной режим», далее «защита». Именно здесь можно найти ваш ключ или пароль PSK. Как узнать пароль на примере TP-Link Archer 5;

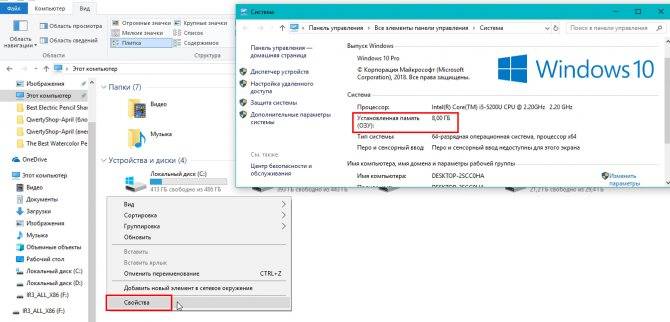

- Также можно обратиться к панели управления вашим компьютером. Нас интересует «Центр управления сетями и общим доступом».

- Далее пройти во вкладку «Управления беспроводными сетями» и, обнаружив там собственную сеть, выбрать ее «Свойства».

- На вкладке «Безопасность» необходимо поставить галочку в графе отображения вводимых знаков, тем самым получить доступ к паролю;

- Еще одним ответом на вопрос о том, как узнать ключ безопасности сети, является следующий — можно обратиться к подключенному к сети устройству. Достаточно выбрать имя сети, к которой осуществляется или уже осуществлено активное подключение, и в разделе «Свойства» выбрать меню «Отображать вводимые знаки».

Как обеспечить безопасность Wi-Fi дома — вся суть

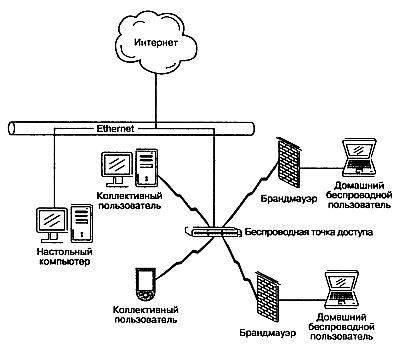

Домашняя сеть Wi-Fi — одна из самых удобных технологических разработок последних десятилетий. К сожалению, она не идеальна и имеет много уязвимостей. Поэтому, если вы хотите узнать, как защитить свой домашний Wi-Fi, вот что вы должны сделать:

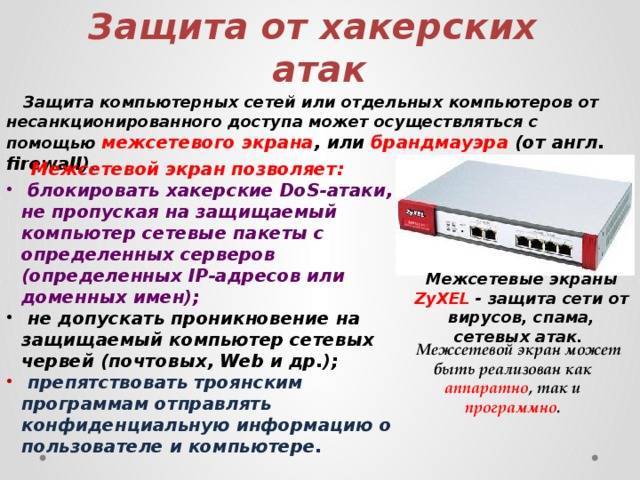

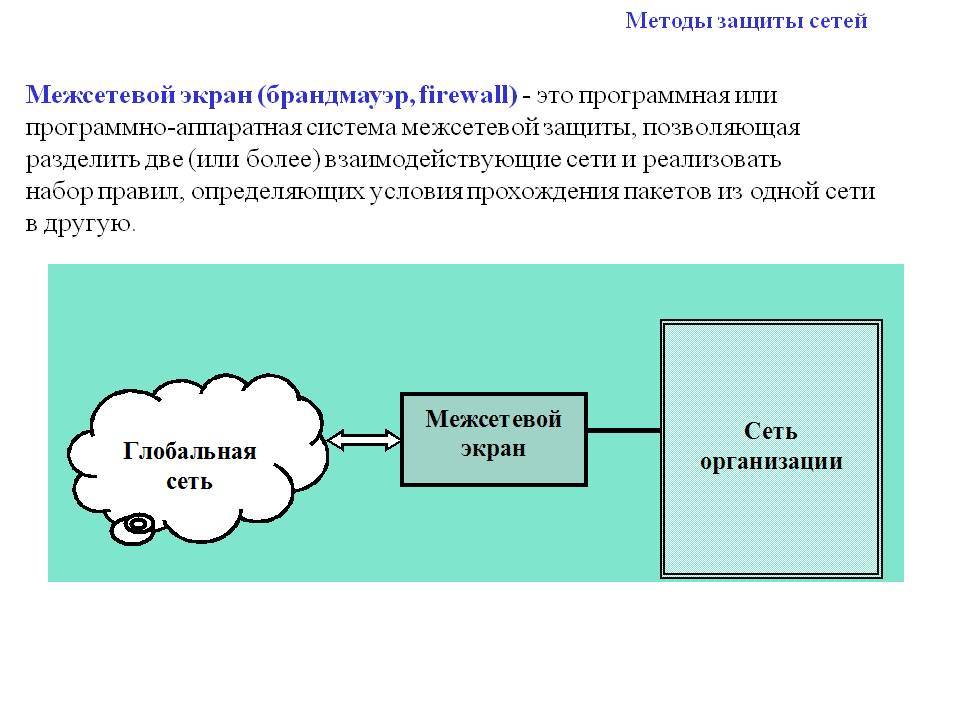

- Включите фаервол на роутере. Если у него нет встроенного фаервола, установите аппаратный.

- Повысьте безопасность вашей сети с помощью антивируса и защиты от вредоносных программ.

- Настройте VPN на роутере для шифрования.

- Включите шифрование WPA2 на роутере, но имейте в виду, что это не на 100% безопасно.

- Поменяйте идентификатор SSID вашей сети, а также логин и пароль для входа в консоль управления роутера. Кроме того, по возможности отключите отображение SSID.

- Никому не давайте свой пароль от Wi-Fi. Вместо этого настройте гостевую сеть.

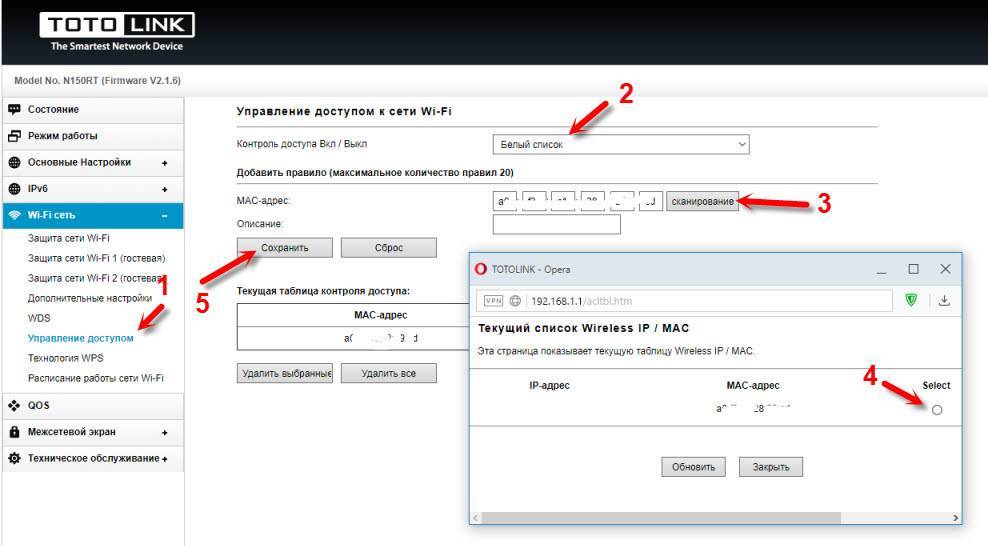

- Отключите WPS, UPnP, удалённый доступ и включите фильтрацию MAC-адресов во время использования Wi-fi.

- Убедитесь, что роутер не прослушивает порт 32764.

- Регулярно обновляйте прошивку роутера.

- Убедитесь, что все устройства, используемые для регулярного подключения к Wi-Fi, защищены.

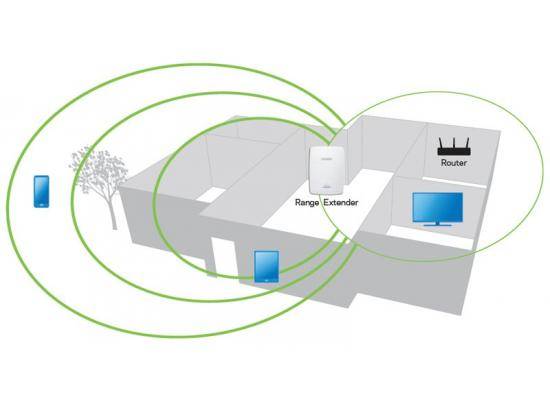

- Разместите роутер в середине вашего дома, чтобы его сигнал не выходил за пределы вашего дома или квартиры.

- Если вы не используете Wi-Fi (например, когда вы спите, находитесь на работе или в отпуске), отключите её.

Вот это ужас… Неужели нельзя нормально защитить Wi-Fi?

В теории можно.

Сегодня есть 3 режима безопасности Wi-Fi: WEP, WPA и WPA2. Первый считается устаревшим, второй относительно безопасным, а третий наиболее современным.

Тем не менее, недавно Дженс Стьюб, который придумал инструмент для взлома паролей Hashcat, доказал, что пароль от Wi-Fi можно взломать за 10 минут даже при использовании WPA и WPA2.

Ему удалось найти уязвимость, когда он вместе с коллегами прорабатывал слабые места WPA3, который запустят в ближайшие годы. Он повысит безопасность, но также вряд ли станет панацеей.

Это говорит о том, что перехватить управление точкой доступа можно даже при ее защите с вашей стороны. Что уж говорить о данных, которые вы иногда проводите через свободные Wi-Fi.

Что такое Wi-Fi шифрование

Прежде чем ознакомиться с основными разновидностями шифрования, необходимо разобраться с общими особенностями защиты сети Wi-Fi.

При использовании беспроводной сети пользователь должен придумать уникальный код. Он будет использоваться для блокировки или предоставления доступа к его личной сети. В данном случае главным будет не сам пользовательский пароль, а особенности шифрования придуманного кода и информации, которая будет передаваться между роутером и другими подколоченными устройствами.

Исходя из этого можно сделать вывод, что Wi-Fi шифрование — это технология, которая отвечает за защиту беспроводного подключения к интернету и сохранность пользовательских данных.

История протоколов безопасности

Безопасность беспроводной сети менялась с течением времени, чтобы стать более надежной, но при этом и более простой с точки зрения ее настройки. С момента появления Wi-Fi мы прошли путь от протокола WEP к протоколу WPA3. Давайте вспомним историю развития этих протоколов безопасности.

Wired Equivalent Privacy (WEP)

Первый протокол безопасности был назван Wired Equivalent Privacy или WEP. Этот протокол оставался стандартом безопасности с 1999 по 2004 год. Хотя эта версия протокола была создана для защиты, тем не менее, она имела достаточно посредственный уровень безопасности и была сложна в настройке.

В то время импорт криптографических технологий был ограничен, а это означало, что многие производители могли использовать только 64-битное шифрование. Это очень низкое битовое шифрование по сравнению с 128-битными или 256-битными опциями, доступными сегодня. В конечном счете, протокол WEP не стали развивать дальше.

Системы, которые все еще используют WEP, не являются безопасными. Если у вас есть система с WEP, ее следует обновить или заменить. При подключении к Wi-Fi, если в заведении используется протокол WEP, то ваша Интернет-активность не будет безопасной.

WiFi Protected Access (WPA)

Для улучшения функций WEP в 2003 году был создан протокол Wi-Fi Protected Access или WPA. Этот улучшенный протокол по-прежнему имел относительно низкую безопасность, но его легче было настроить. WPA, в отличие от WEP, использует протокол Temporary Key Integrity Protocol (TKIP) для более безопасного шифрования.

Поскольку Wi-Fi Alliance сделал переход с WEP на более продвинутый протокол WPA, они должны были сохранить некоторые элементы WEP, чтобы старые устройства все еще были совместимы. К сожалению, это означает, что такие уязвимости как функция настройки WiFi Protected, которую можно взломать относительно легко, все еще присутствуют в обновленной версии WPA.

WiFi Protected Access 2 (WPA2)

Годом позже, в 2004 году, стала доступна новая версия протокола Wi-Fi Protected Access 2. WPA2 обладает более высоким уровнем безопасности, а также он проще настраивается по сравнению с предыдущими версиями. Основное отличие в WPA2 заключается в том, что он использует улучшенный стандарт шифрования Advanced Encryption Standard (AES) вместо TKIP. AES способен защищать сверхсекретную правительственную информацию, поэтому это хороший вариант для обеспечения безопасности WiFi дома или в компании.

Единственная заметная уязвимость WPA2 заключается в том, что как только кто-то получает доступ к сети, он может атаковать другие устройства, подключенные к этой сети. Это может стать проблемой в том случае, если у компании есть внутренняя угроза, например, несчастный сотрудник, который способен взломать другие устройства в сети компании (или предоставить для этих целей свое устройства хакерам-профессионалам).

WiFi Protected Access 3 (WPA3)

По мере выявления уязвимостей вносятся соответствующие изменения и улучшения. В 2018 году Wi-Fi Alliance представил новый протокол WPA3. Как ожидается, эта новая версия будет иметь «новые функции для упрощения безопасности Wi-Fi, обеспечения более надежной аутентификации и повышения криптографической устойчивости для высокочувствительных данных». Новая версия WPA3 все еще внедряется, поэтому оборудование, сертифицированное для поддержки WPA3, пока не является доступным для большинства людей.

Зайти в настройки маршрутизатора

Описанная схема мало отличается на девайсах разных брендов, будь то Asus, D-link, Zyxel, Tenda, Keenetic, маршрутизатор TP-Link или роутер любой другой марки.

Разница заключается лишь в оформлении меню, так как необходимые пункты могут находиться в различных местах.

Перед тем, как установить защиту, следует зайти в настройки роутера, а для этого нужно ввести его IP-адрес в адресной строке любого браузера, который есть на компьютере. Как правило, стандартные адреса для роутеров такие:

- 192.168.1.1;

- 192.168.0.1;

- 192.168.2.1;

- Данные для входа, еще указаны на шильдике, в нижней части корпуса.

Обратите внимание, что если у вас не «комбайн» со встроенным модемом, а точка доступа, подключенная к стороннему модему, последней цифрой в адресе будет двойка. Для авторизации следует ввести логин и пароль

По умолчанию у любого девайса это admin – admin. Даже если при подключении к провайдеру интернета вы не занимались настройкой оборудования самостоятельно, а это делали специалисты, IP-адрес и логин с паролем скорее всего остались неизменными. Для защиты от несанкционированного доступа заходите в настройки маршрутизатора с компьютера или ноутбука, который подсоединен к девайсу Ethernet-кабелем. При подключении через WI FI, если вы попытаетесь изменить настройки, беспроводное соединение будет прервано.

Для защиты от несанкционированного доступа заходите в настройки маршрутизатора с компьютера или ноутбука, который подсоединен к девайсу Ethernet-кабелем. При подключении через WI FI, если вы попытаетесь изменить настройки, беспроводное соединение будет прервано.

Это сбросит все показатели до заводских, поэтому, возможно, придется заново перенастраивать и в том числе учетку для доступа к интернету. Детальнее о том, что такое учетная запись роутера, читайте здесь.

Почему стоит изменить логин и пароль для доступа к настройкам роутера?

Менять логин и пароль для входа в панель управления роутером рекомендуется с целью минимизации угроза взлома. Существует большое количество программ, позволяющих получить доступ к этим данным. Одним из них является сервис Router Scan. В эту программу достаточно просто вписать IP-адрес, а если он не известен, то его наборы. Сервис самостоятельно подберет данные для доступа к настройкам роутера. Поскольку стандартные пароли типа admin:admin меняются крайне редко, программа распознает массу точек доступа. В конечном итоге, она выдает модель, пароль от Wi-Fi, логин и пароль от панели управления роутером. Благодаря подобным сервисам, можно найти достаточно точную локацию конкретного роутера.

Установите алгоритм шифрования и пароль

В пункте WPA encryption задайте значение AES (для старых моделей подойдет TKIP). Перед тем, как обезопасить свой девайс от взлома, необходимо придумать пароль – достаточно сложный для постороннего, чтобы он не смог ввести его даже методом случайного подбора.

Перед тем, как обезопасить свой девайс от взлома, необходимо придумать пароль – достаточно сложный для постороннего, чтобы он не смог ввести его даже методом случайного подбора.

И одновременно достаточно простой, чтобы его можно было ввести с экрана сенсорного гаджета – смартфона или планшета.

Также потребуется задать SSID – идентификатор точки доступа. Рекомендуется изменить базовое название – обычно там прописана модель роутера.

Если соседи используют точно такой же, то непонятно будет, к какой именно локальной сети следует подключаться новому пользователю

Кроме того, всякие кулхакеры при пакетном взломе точек доступа, в первую очередь обращают внимание на стандартные имена

Не исключено, что настройки на таком девайсе не менялись, подключение не защищено и законнектиться можно без всяких лишних усилий.

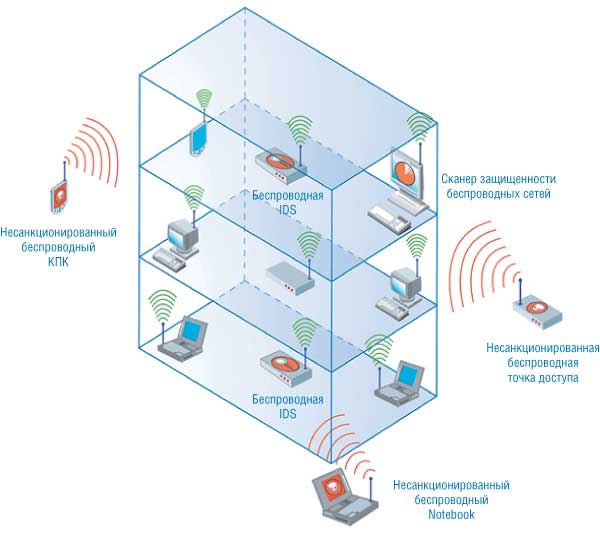

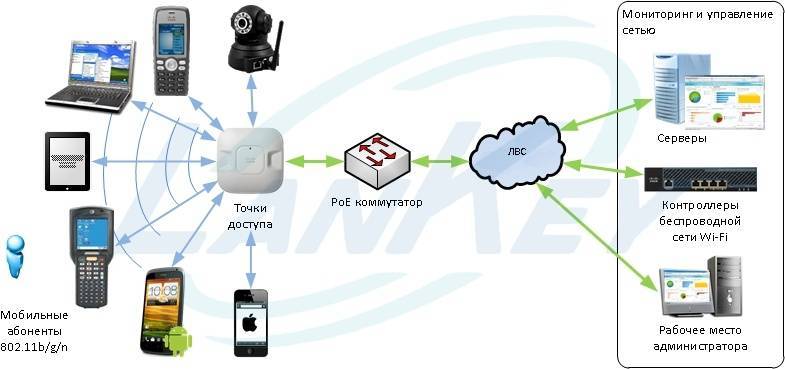

Выводы

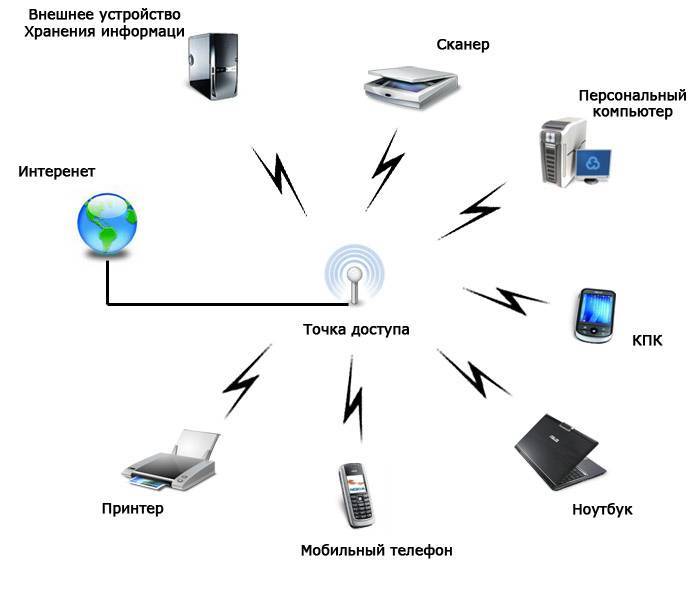

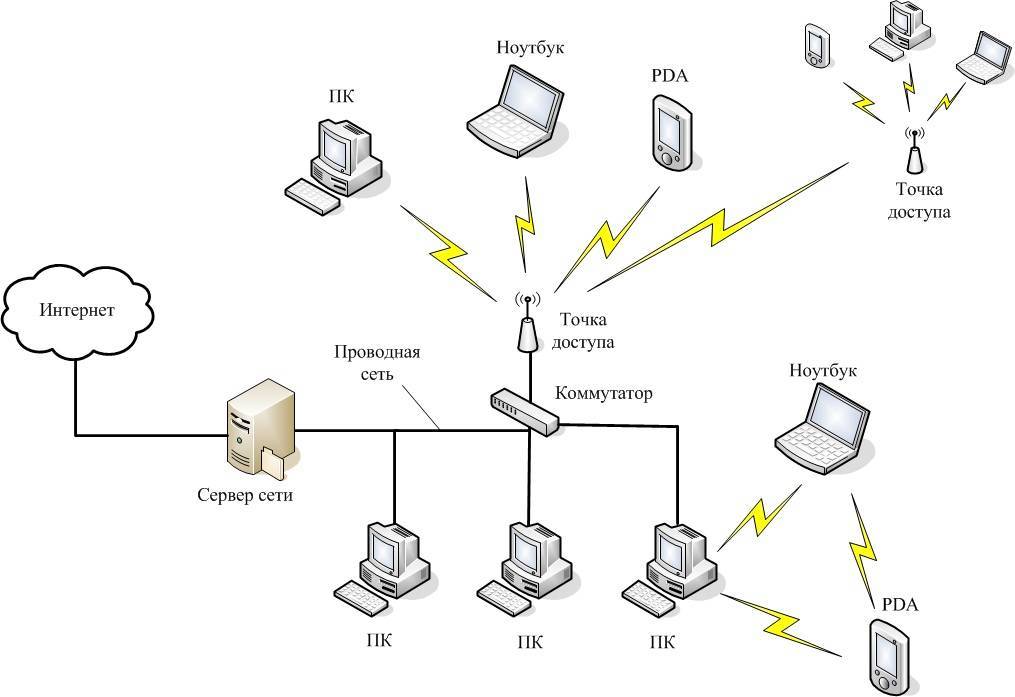

Беспроводные сети предоставляют огромный объём статистической информации о работе их самих и их клиентов. Но чтобы такая информация имела смысл, необходимы аналитические средства, которые дают возможность понять, как работают приложения, кто, как и откуда подключается к сети, какое качество соединения обеспечивает сеть. Комплексный подход позволяет IT-специалистам видеть каждую точку доступа в отдельности и общую картину целиком, а также в дистанционном режиме определять и устранять неисправности в сети.

Сегодня всё больше компаний разворачивают свои корпоративные сети Wi-Fi именно в комплексном исполнении, и такое решение себя всегда оправдывает. Получить от беспроводной корпоративной сети преимущества и удобства можно только в том случае, если строить её по правилам. При грамотном построении беспроводная сеть будет:

- присутствовать на всей территории предприятия (там, где предполагается её наличие);

- составлять конкуренцию проводной передаче информации благодаря современным технологиям, повышающим скорость трафика в беспроводной сети;

- обеспечивать надёжную защиту корпоративных данных от злоумышленников.

Сеть Wi-Fi даёт компании преимущества и удобства в части увеличения общей производительности труда и мобильности сотрудников вкупе с бесперебойным доступом к информации в любой точке офиса или даже за его пределами. Она позволяет уменьшить расходы за счёт удобства, лёгкости в обслуживании и более эффективного использования пространства помещений и отсутствия проводов, предоставляет возможность легко и быстро подключиться к интернету гостям и клиентам, обеспечивает расширяемость сервисов и услуг: сегодня — для сотрудников, завтра — для промышленного оборудования, IoT и так далее.

Беспроводные сети востребованны везде: на производственных и промышленных предприятиях, в офисных центрах, в компаниях по оптовой и розничной торговле, гостиничных комплексах, транспортных предприятиях и т. п. Технология Wi-Fi хорошо зарекомендовала себя при работе как с мобильными устройствами, так и с различными средствами автоматизации бизнес-процессов. Современные технологии требуют интеграции различных систем друг с другом для решения поставленных задач, и Wi-Fi не является исключением. Как уже было сказано, для обеспечения удобств и преимуществ обязательно требуется комплексный подход к построению по-настоящему корпоративной беспроводной сети.

Также следует учитывать современные реалии и имеющиеся технологии при построении беспроводной сети. Обязательно надлежит включать Wi-Fi 6 в проект, так как сеть строится не на 1–2 года, а минимум лет на 5–7, а в ближайшие 2–3 года почти 100 % устройств будут совместимы с этим стандартом. Новый стандарт действительно включает в себя много хороших улучшений и разработок, и не учитывать его возможности было бы неправильно с точки зрения защиты инвестиций.

Подводя итоги

Нет ничего принципиально сложного в том, чтобы организовать надёжное и безопасное подключение к беспроводной домашней сети.

От владельца потребуется поменять стандартные пароли на более надёжные, выбрать современный и эффективный тип шифрования, выключить WPS и активировать доступные дополнительные инструменты защиты.

Чрезмерно увлекаться не стоит. Да, при желании можно вообще сформировать сеть, где всё будет под строгим контролем, а для других юзеров сеть окажется недосягаемой, порой даже невидимой. Но это уже вариант для тех, кто опасается за сохранность важных и ценных данных и рисковать не хочет.

Подписывайтесь, комментируйте, задавайте актуальные вопросы по теме!