Введение в семейство SHA

Алгоритм SHA-1 был разработан Агентством национальной безопасности США (АНБ) и опубликован Национальным институтом стандартов и технологий США (NIST) в качестве федерального стандарта в 1995 году. Выпущенные NIST криптографические стандарты пользуются доверием по всему миру и как правило требуются на всех компьютерах, используемых правительством или вооружёнными силами Соединённых Штатов. SHA-1 заменил предыдущие ослабевшие хеш-функции, например, MD5.

Со временем несколько непрерывных криптографических атак на SHA-1 уменьшили эффективность длины ключа. Из-за этого в 2002 году АНБ и NIST выбрали SHA-2 новым рекомендуемым стандартом хеширования. Это случилось задолго до того, как SHA-1 начали считать взломанным. В феврале 2017 года обнаружили успешную атаку на хеш с помощью коллизий, которая сделала SHA-1 бесполезным для защиты электронной подписи.

Отличное обсуждение взлома SHA-1 и пример документации можно найти здесь.

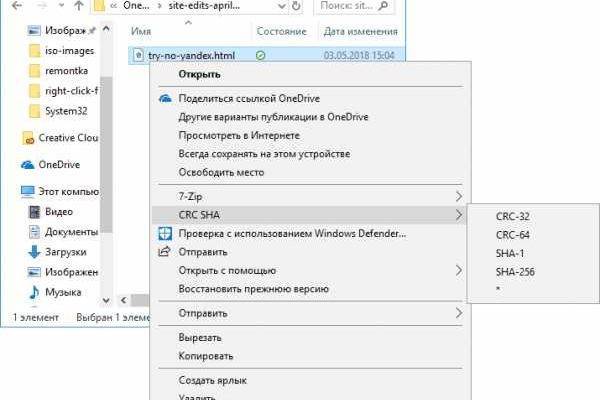

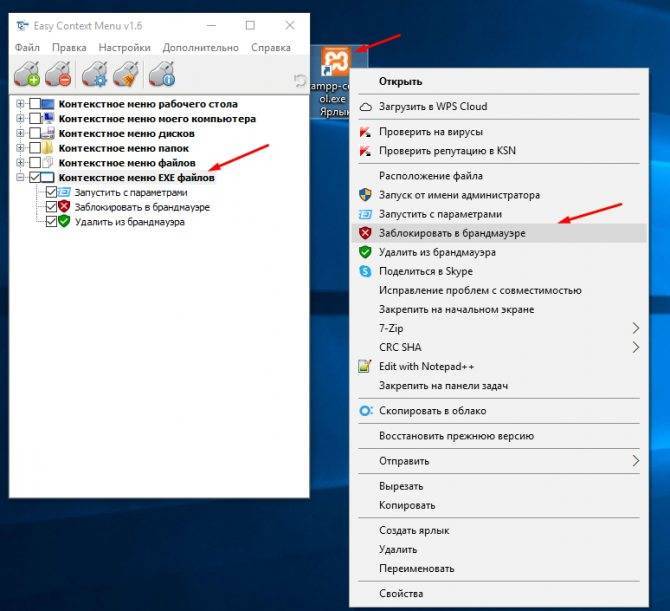

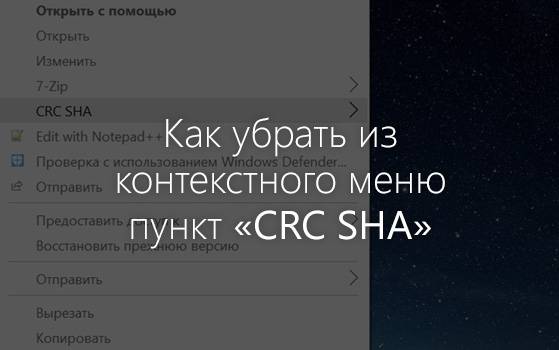

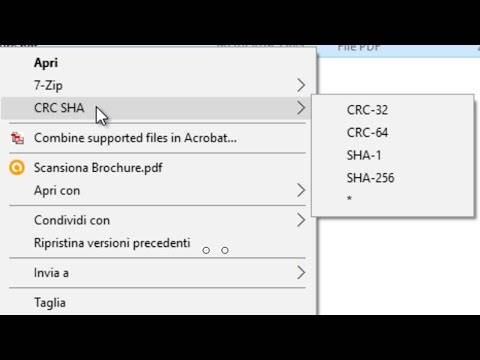

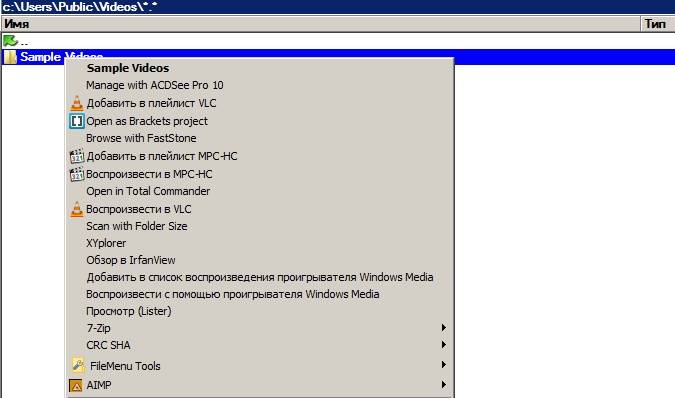

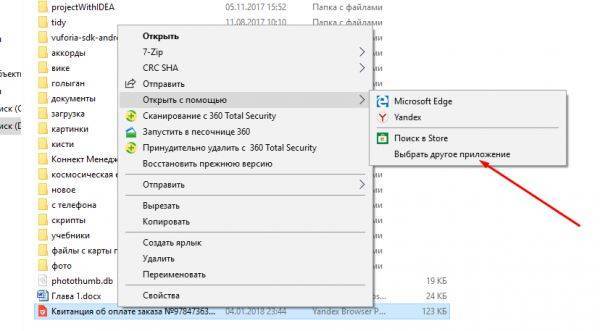

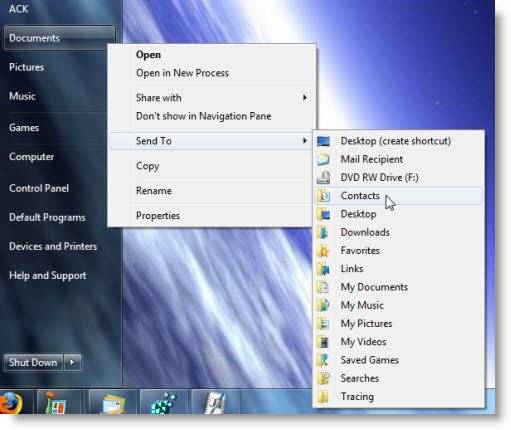

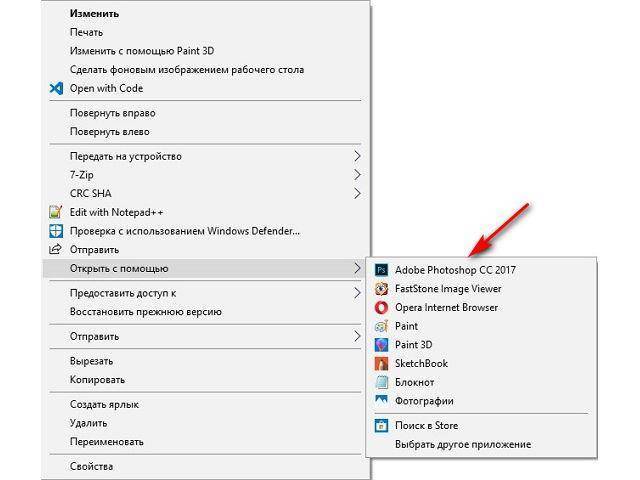

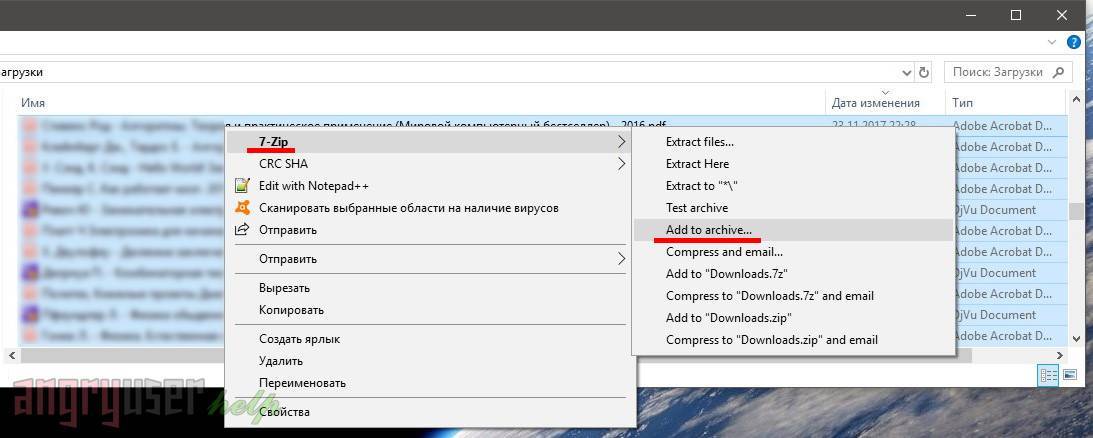

Что такое CRC SHA в меню правой кнопки мыши в Windows 10?

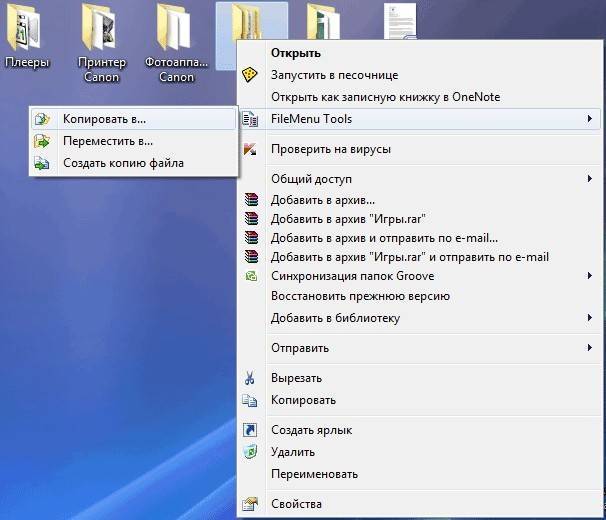

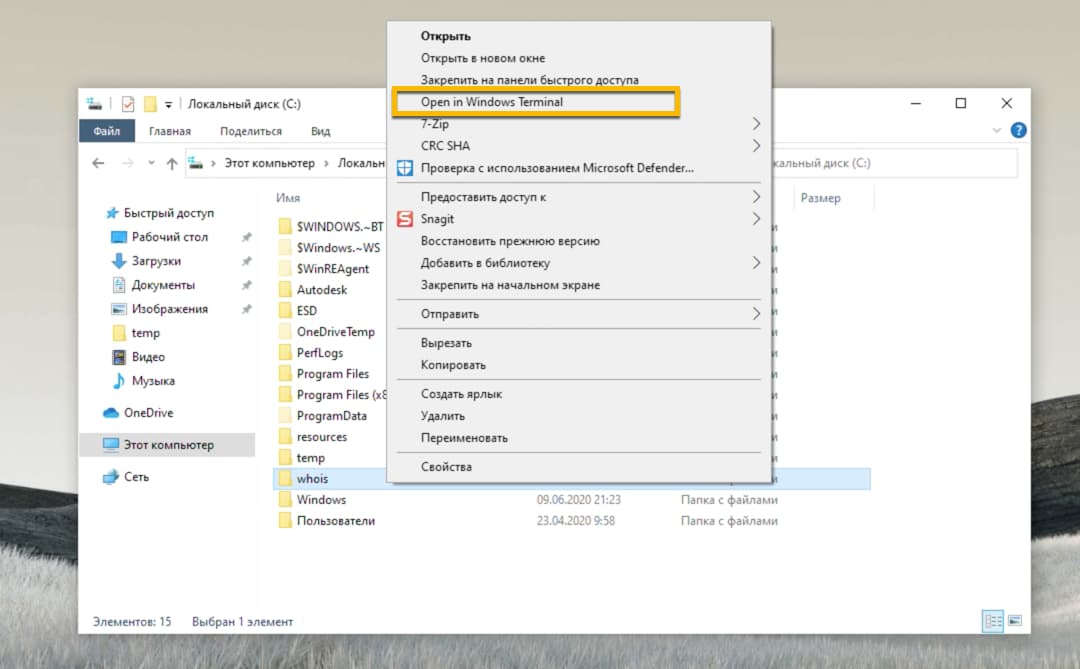

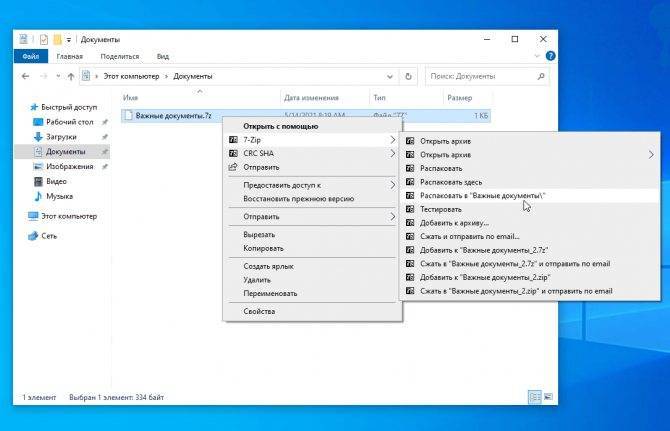

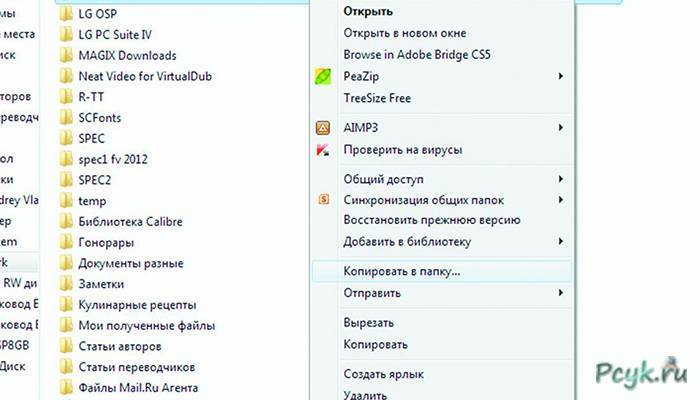

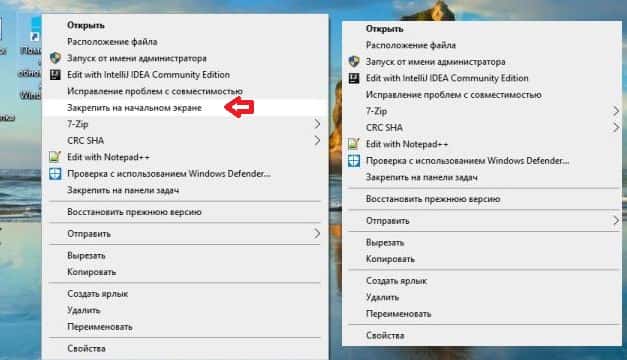

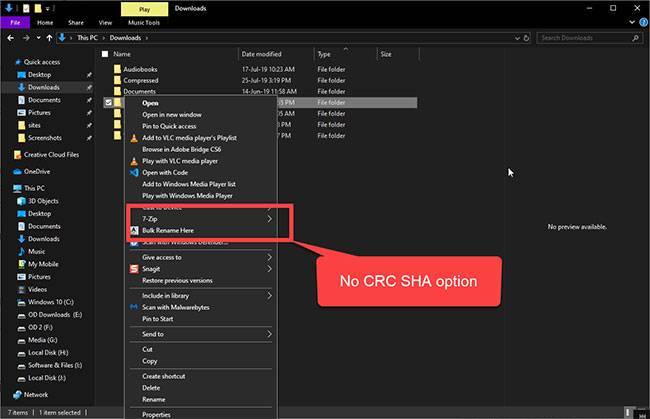

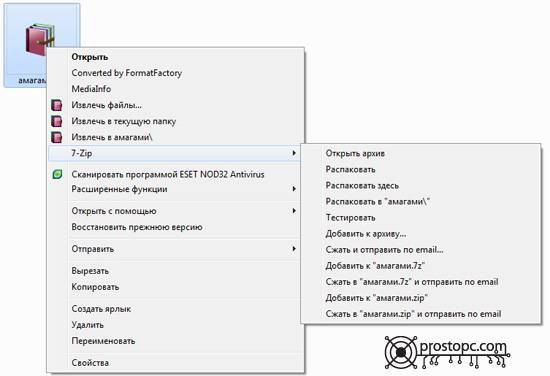

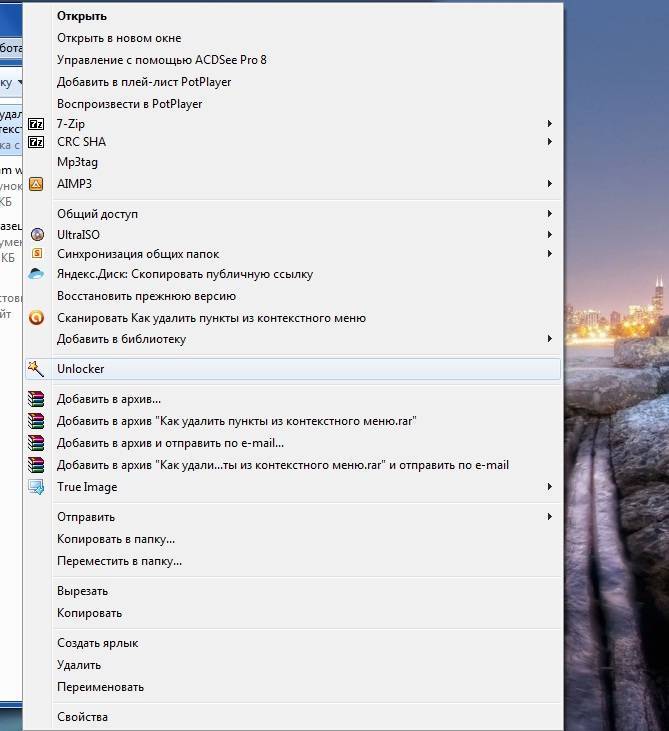

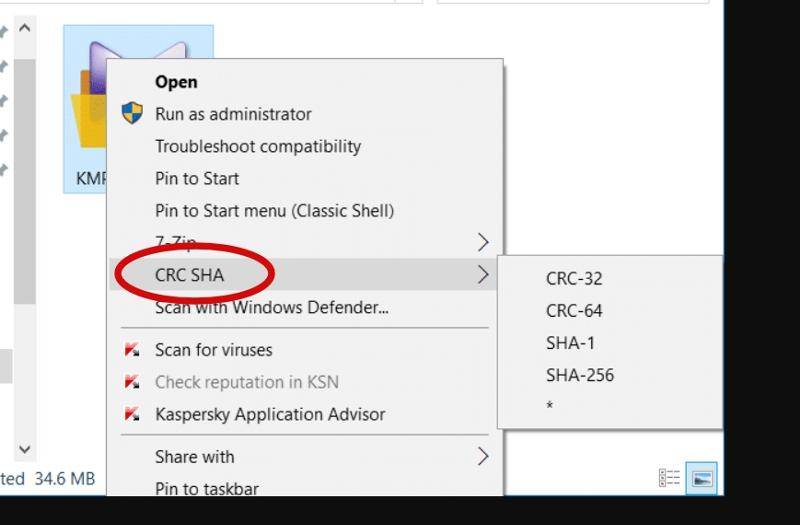

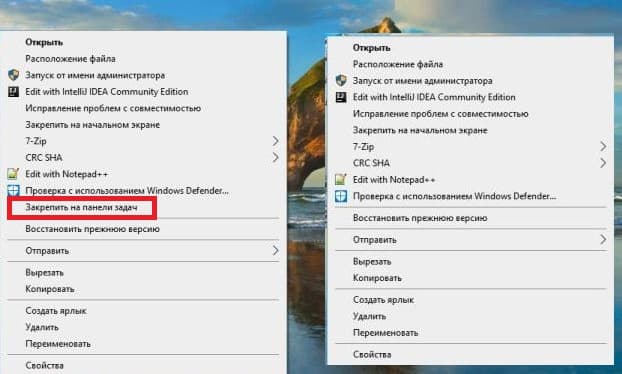

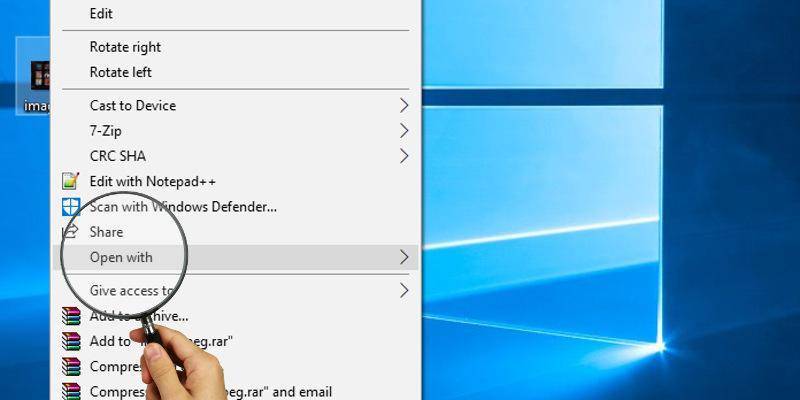

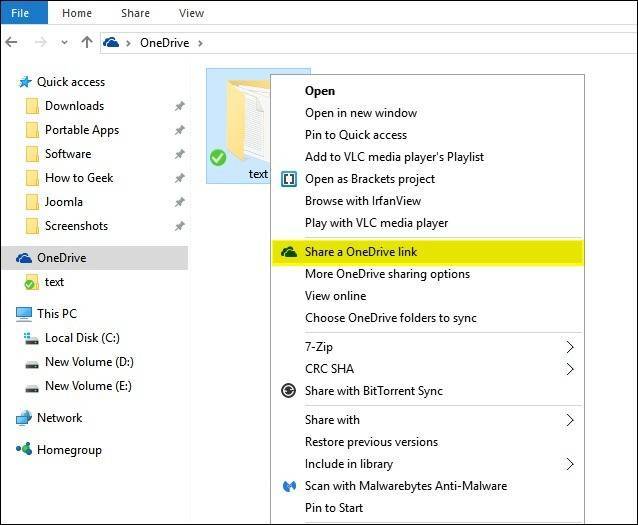

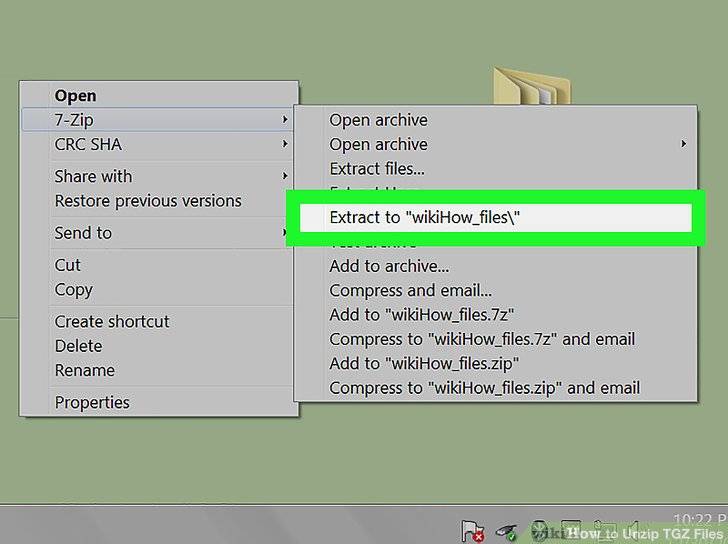

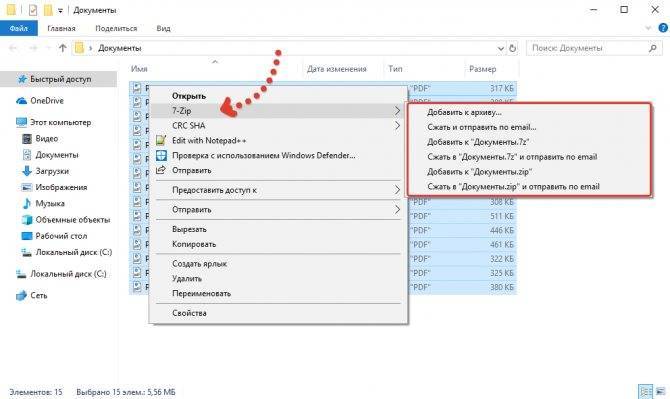

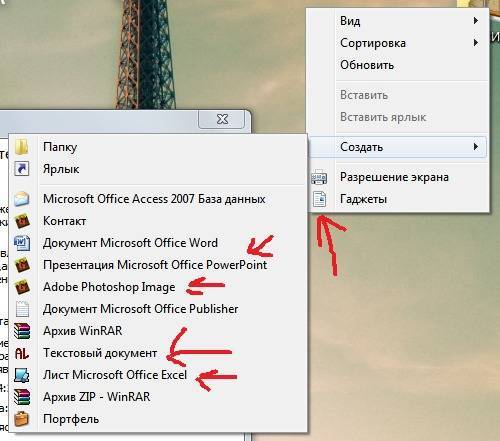

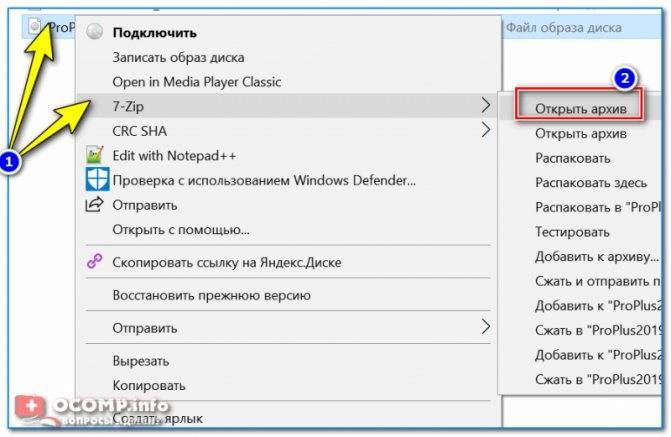

Известно, что контекстное меню CRC и SHA добавляется в контекстное меню оболочки (щелчок правой кнопкой мыши menu) от 7-Zip – хорошо известного программного обеспечения для архивирования и сжатия файлов, используемого миллионами пользователей по всему миру. Если вы когда-либо устанавливали последнюю версию 7-Zip, велика вероятность, что вы увидите параметр CRC SHA в контекстном меню, вызываемом правой кнопкой мыши.

Для чего используются CRC и SHA?

CRC означает Cyclic Redundancy Check . CRC – это код обнаружения ошибок, чтобы определить, был ли поврежден блок данных. Он используется для обнаружения непреднамеренных или случайных изменений данных в цифровых сетях.

SHA , с другой стороны, означает алгоритм хеширования безопасности . Это криптографический алгоритм хеширования, используемый для проверки целостности определенного фрагмента данных. Этот алгоритм помогает проверить, что часть данных не была изменена или подделана.

Обычные пользователи компьютеров обычно используют эти алгоритмы только для проверки целостности данных, загруженных из Интернета, чтобы проверить, действительно ли они повреждены или изменены во время загрузки.

Например, , если владелец веб-сайта, обеспечивающего загрузку файла, также отображает значение контрольной суммы файла, который вы хотите загрузить, это будет выглядеть примерно так:

SHA256: 9638B027C7F1A25245F206FB60EC7426B171C09D2BFCC81572D1CF7E480AEE3D

После того, как вы загрузили файл, вы можете использовать алгоритм хеширования SHA-256, чтобы проверить целостность файла, чтобы увидеть, отображается ли значение точно так же, как отображается владельцем файла.

Is Можно ли игнорировать контекстное меню CRC SHA?

Это всего лишь дополнительная функция, предоставляемая 7-Zip для проверки целостности данных и файлов по запросу. Можно полностью игнорировать варианты, если они вам не нужны. Вашему ПК совершенно не вредит наличие параметров CRC и SHA в меню, вызываемом правой кнопкой мыши.

Использование

Хеш-функции используются в системах контроля версий, системах электронной подписи, а также для построения кодов аутентификации.

SHA-1 является наиболее распространенным из всего семейства SHA и применяется в различных широко распространенных криптографических приложениях и алгоритмах.

SHA-1 используется в следующих приложениях:

- S/MIME — дайджесты сообщений.

- SSL — дайджесты сообщений.

- IPSec — для алгоритма проверки целостности в соединении «точка-точка».

- SSH — для проверки целостности переданных данных.

- PGP — для создания электронной цифровой подписи.

- Git — для идентификации каждого объекта по SHA-1-хешу от хранимой в объекте информации.

- Mercurial — для идентификации ревизий

- BitTorrent — для проверки целостности загружаемых данных.

SHA-1 является основой блочного шифра SHACAL.

Отказ от использования

Компания давно выразила своё недоверие SHA-1, особенно в качестве использования этой функции для подписи сертификатов TLS. Ещё в 2014 году, вскоре после публикации работы Марка Стивенса, группа разработчиков Chrome объявила о постепенном отказе от использования SHA-1.

С 25 апреля 2016 года Яндекс. Почта перестала поддерживать старые почтовые программы, использующие SHA-1.

Проверка хэша файлов с помощью PowerShell

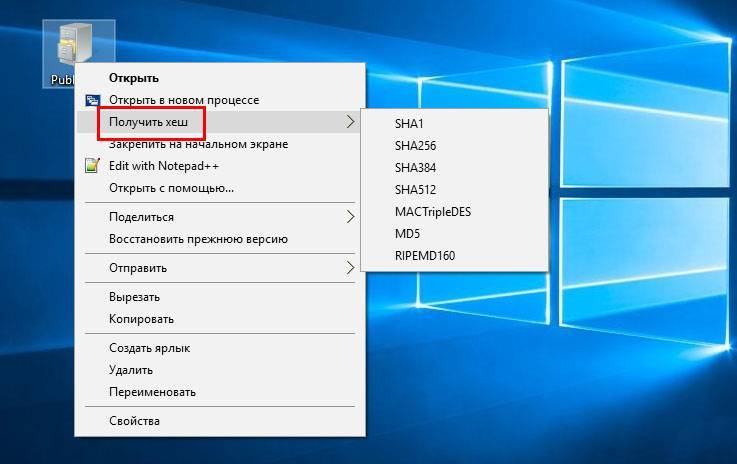

Windows поставляется со встроенной функцией проверки хэшей файлов в PowerShell: SHA1, SHA256, SHA384, SHA512, MACTripleDES, MD5 и RIPEMD160.

Сначала нажмите клавишу Windows, а затем введите PowerShell. Выберите наиболее подходящий вариант, чтобы открыть PowerShell. Основной командой проверки будет:

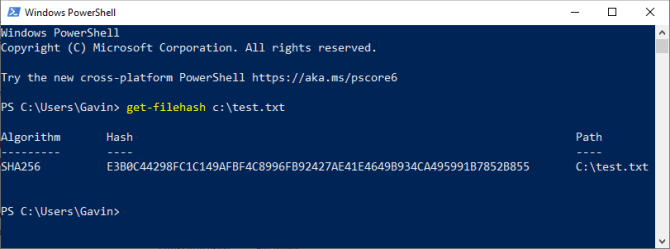

Например, «get-filehash c:\test.txt» выдаст:

Выход хэша по умолчанию — SHA256. Если вам нужно другое хэш-значение для файла, воспользуйтесь следующей командой:

Например, «get-filehash -Алгоритм SHA384 c:\test.txt» выдаст:

Время, необходимое для создания хэша, зависит от размера файла и используемого вами алгоритма.

Методы получения профита

Перед тем как начать практическую часть, мы должны добить теорию. Дело в том, что так называемые коллизии мы можем использовать в качестве ключа/пароля для аутентификации в различном ПО и на веб-ресурсах. Это значит, что даже без знания пароля, имея на руках только лишь его хэш, мы можем сгенерировать правдоподобный пассворд с помощью коллизии, причем за вполне приемлемое время. Однако на данный момент существуют и повсеместно используются лишь несколько видов «взлома» хэшей MD4/5, то есть подбора сообщения с заданным хэшем.

- Перебор по заданному словарю: никаких гарантий удачного результата нет, из плюсов можно отметить лишь малое время, затраченное на перебор.

- Брутфорс: банальный перебор случайных или последовательных комбинаций, большим минусом которого является значительное количество затраченного времени и ресурсов компьютера.

- RainbowCrack: атака по радужным таблицам является самым эффективным методом «взлома»; плюс заключается в быстром переборе, минусы — в гигантском размере радужных таблиц и большом количестве времени, затраченном на их генерацию.

Для полного перебора или перебора по словарю можно использовать, к примеру, следующие программы: PasswordsPro, MD5BFCPF, John the Ripper. Теперь же я предлагаю тебе познакомиться с новым методом атаки на хэши — методом коллизий.

Коллизия в действии

Как создать MD5-хеш файлов с помощью MD5Checker?

Несмотря на то, что MD5-алгоритм доступен во многих файл-менеджерах и утилитах, не всеми из них удобно пользоваться. Часть программ не умеют проверять хэши для группы файлов. Другая часть программ хоть и делает это, но не выводит в удобном виде отчет о результатах проверки — приходится вручную прокручивать весь список файлов для выявления сообщений об ошибках.

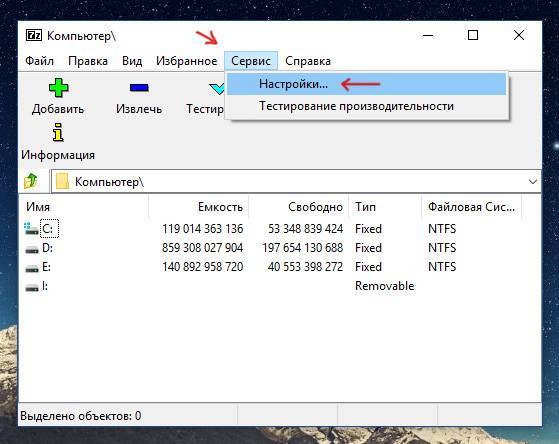

Единственная максимально удобная программа для работы с MD5 — это приложение MD5Checker. Скачать программу можно с официального сайта

. Несмотря на то, что программа имеет англоязычный интерфейс, пользоваться ей достаточно просто.

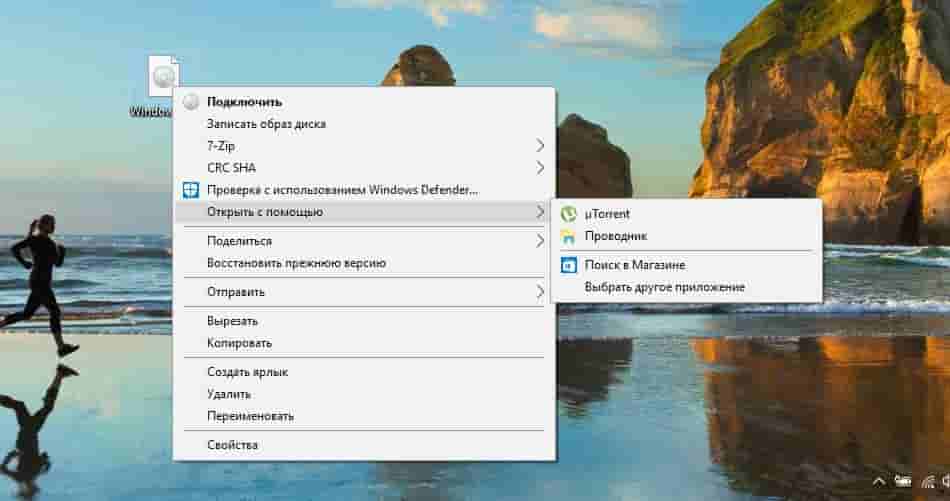

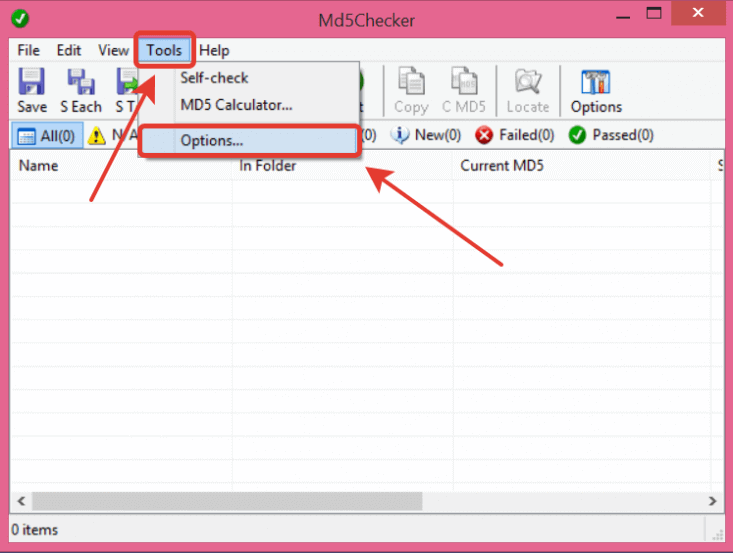

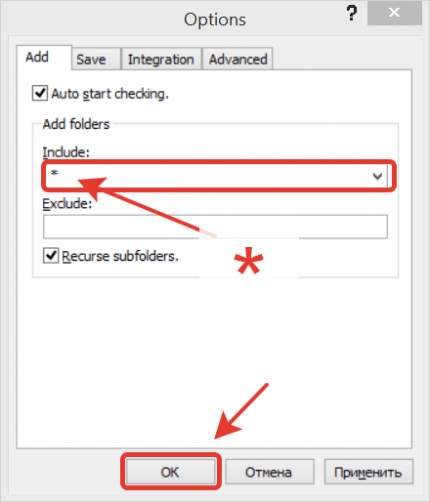

Программа по умолчанию настроена на хеширование программных файлов, архивов и ISO-образов. Поэтому если Вы хотите пользоваться этим приложением допустим для музыки и видео, то необходимо для начала поменять одну единственную настройку — указать маску для файлов, с которыми будет работать программа. Для этого нужно зайти в пункт меню «Tools / Options» и в поле «Include» указать символ *

(что означает «все файлы»).

После этого можно пользоваться программой в обычном режиме — теперь будут сканироваться все до единого файлы во всех подпапках.

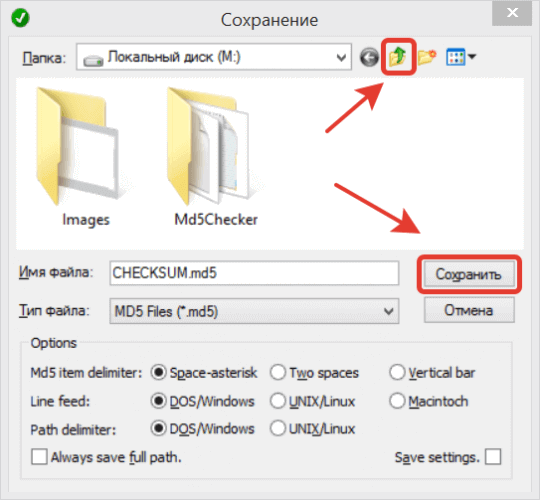

Для создания MD5-хеша нужно перетащить выбранные файлы из папки в окно программы — и программа автоматически начнет вычислять MD5-суммы для всех выбранных файлов и всех файлов в подпапках (удовлетворяющих заданной нами маске). Посчитанные суммы будут отображены в столбце «Current MD5» («Текущая MD5»). Теперь остается только сохранить полученные значения в файл, нажав кнопку «S To» («Сохранить в»).

При этом важно отметить, что если сохранить MD5-файл в папке, в которой находятся все выбранные нами файлы и подпапки, то будут сохранены относительные пути к ним. Это позволит в будущем проверять контрольную сумму даже если перенести файлы в другое месторасположение. Поэтому перед сохранением файла имеет смысл перейти в корень папки, нажав соответствующую кнопку

Поэтому перед сохранением файла имеет смысл перейти в корень папки, нажав соответствующую кнопку.

Если открыть полученный файл в блокноте, то можно увидеть, что информация хранится в нем в виде обычного текста.

При этом можно убедиться, что пути к файлам сохранены относительные, т.е. не содержат буквы диска, на котором расположены. Такой MD5-файл можно хранить в папке вместе с файлами, и в будущем на любом компьютере проверять целостность файлов этой папки.

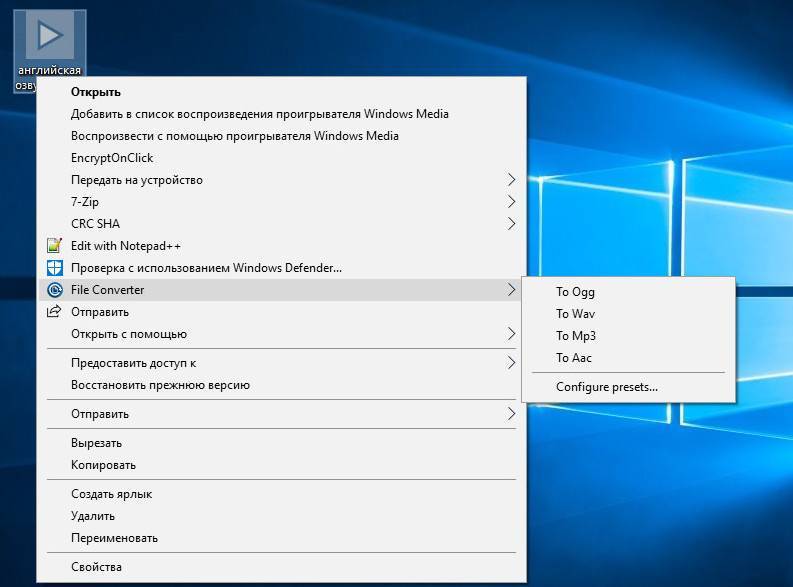

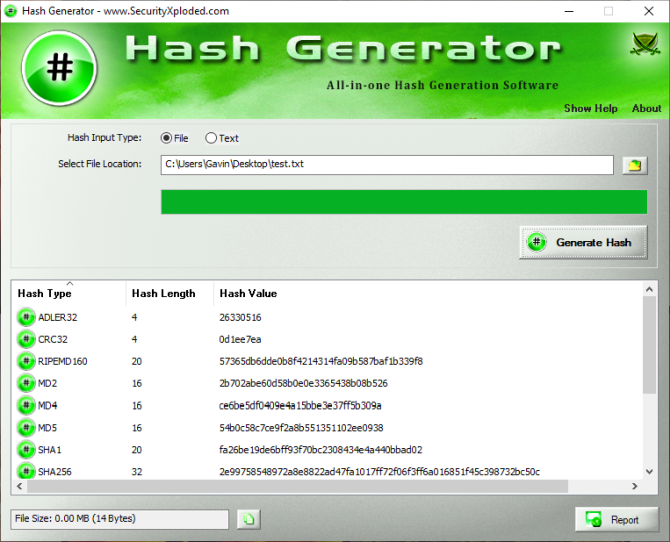

2. Хеш-генератор

Хеш-генератор SecurityExploded — это простой в использовании инструмент для генерации хешей, который поддерживает широкий спектр алгоритмов хеширования. Бесплатный инструмент для хеширования может генерировать хэши для MD5, SHAxxx, Base64, LM, NTLM, CRC32, ROT13, RIPEMD, ALDER32, HAVAL и других.

Это один из самых полных инструментов хеширования.

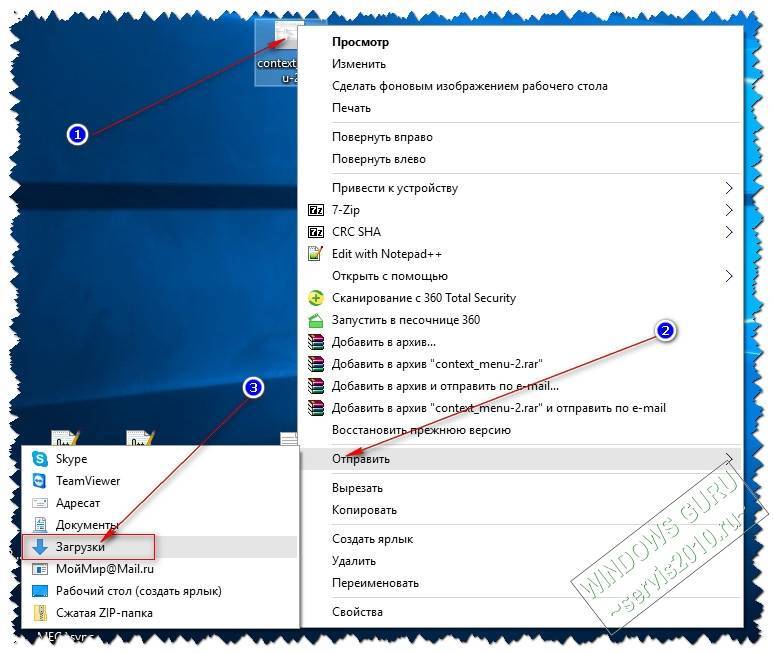

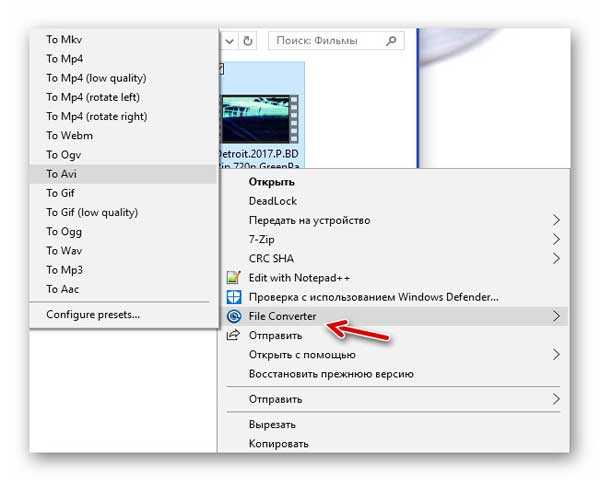

Что хорошего в Hash Generator, так это то, что вы можете использовать его в любых ситуациях. Хотите хэш для определенного фрагмента текста? Просто скопируйте текст в Hash Generator. Хотите быстро создать файловый хеш в проводнике? Используйте опцию Hash Generator в контекстном меню, которое вы щелкаете правой кнопкой мыши.

Вы также можете перетащить файл в Hash Generator, и он сразу начнет работать.

Скачать: Hash Generator для Windows (бесплатно)

Не отображается буква диска

Одним из способов решения является проверка дисковых накопителей на ошибки файловой системы утилитой Chkdsk. Для тестирования требуется буква накопителя, но что делать, если она не отображается в Проводнике. Есть несколько решений.

Подключите неопределяемый жесткий диск к другому компьютеру в качестве второго.

Нажмите сочетание клавиш Win+E и посмотрите, отображается ли диск в Проводнике.

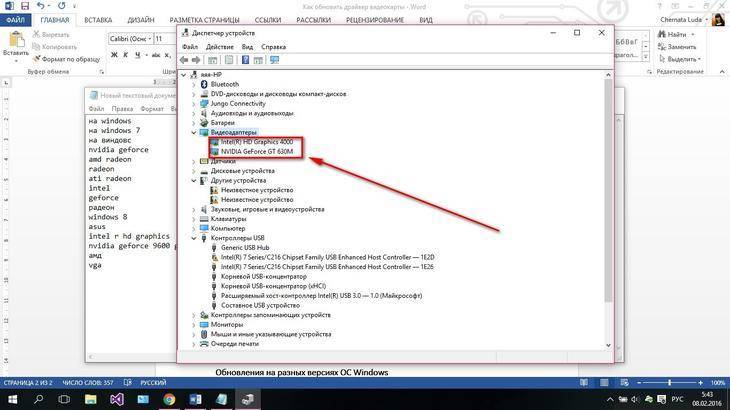

Если нет, нажмите Win+R для вызова окна Выполнить. Введите команду devmgmt.msc и подтвердите запуск на Enter.

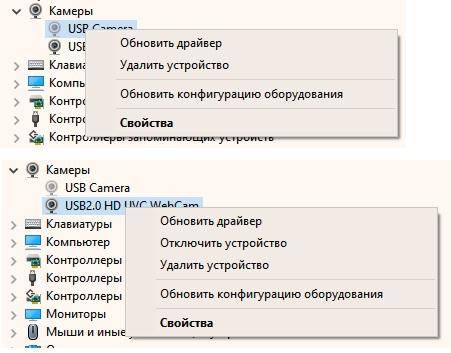

Разверните вкладку «Дисковые устройства», проверьте, есть ли в списке проблемный диск. При его отсутствии, щелкните правой кнопкой мыши и выберите в меню пункт «Обновить конфигурацию оборудования».

Если в Диспетчере устройств появился желтый треугольник с восклицательным знаком, это означает, что проблема с драйверами. Кликните правой кнопкой мыши по неизвестному устройству и выберите Обновить драйвер, затем автоматический поиск.

Если это не решает проблему, кликните правой кнопкой мыши и выберите Удалить и перезагрузите компьютер или проверьте наличие обновленной версии драйвера на официальном сайте и обновите его вручную.

Теперь нажмите Win+R, наберите diskmgmt.msc. Должен отобразится диск со статусом «Не распределен», помеченный черным. Кликните правой кнопкой мыши и выберите «Инициализировать диск».

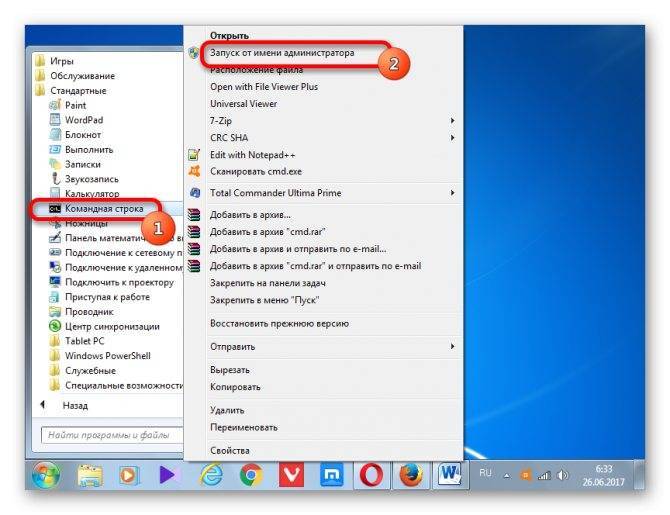

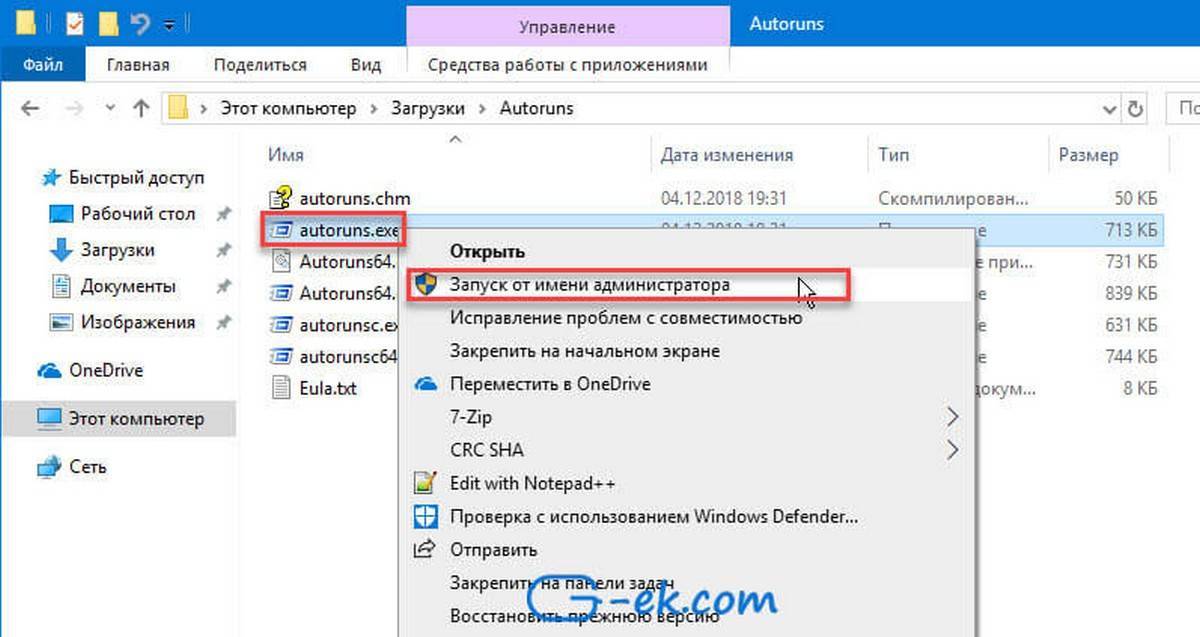

Откройте поиск Windows, наберите «командная строка» и на найденной позиции в результатах поиска кликните правой кнопкой мыши и выберите «Запуск от имени администратора».

Введите diskpart, подтвердите выполнение на Enter.

Затем наберите automount enable и подтвердите на Enter.

После перезагрузки системы буква должна появится.

Ошибка в данных CRC — проблемы с жёстким диском

Итак, как исправить ошибку CRC? Поскольку она регулярно случается из-за проблем к доступу жёсткого диска, то рекомендую выполнить следующее:

Действие 1. Восстановите потерянные данные на жёстком диске. Если данная проблема возникла при попытке получения доступа к какому-либо файлу на жёстком диске, тогда стоит использовать различные программы для восстановления потерянных данных. В частности, можно попробовать в деле такие программные продукты как Power Data Recovery или BadCopy Pro, предназначенные именно для рассматриваемых мной задач.

К примеру, чтобы воспользоваться Power Data Recovery, необходимо скачать и установить приложение, в меню выбрать «Damaged Partition Recovery», и осуществить полное сканирование (Full Scan). Если потерянные данные удастся восстановить, тогда, первым делом, нужно будет скопировать их на надёжный и безопасный носитель.

Действие 2. Альтернативным вариантом восстановления доступа к данным на винчестере является использование системной утилиты проверки диска.

- Зайдите в Проводник, кликните правой клавишей мыши на проблемном диске (например, С:), в появившемся меню выберите «Свойства».

- Перейдите на вкладку «Сервис», кликните на «Выполнить проверку», поставьте галочки напротив двух опций проверки диска, нажмите на «Ок», а затем перезагрузите компьютер.

- После перезагрузки система автоматически задействует проверку целостности данных на жёстком диске, и попытается восстановить повреждённые сектора (может занять какое-то время).

Проверьте диск на наличие ошибок

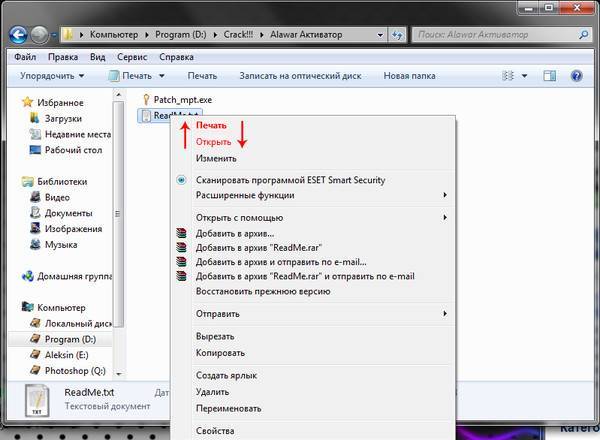

Действие 3. Также можно запустить командную строку от имени администратора (нажать на кнопку «Пуск», в строке поиска написать cmd (не нажимая на ввод), кликнуть на появившийся вверху однотипный результат правой клавишей мыши, и выбрать «Запуск от имени администратора). В командной строке необходимо написать:

chkdsk c: /r /f — (вместо «с:» впишите имя другого проблемного диска при необходимости) затем нажать на ввод, и дождаться окончания проверки.

Метод 5: отправьте жесткий диск на замену или закажите замену

Если вы убедились, что предупреждение Ultra DMA CRC Error Count, которое вы видите, является подлинным, и заранее успешно создали резервную копию данных жесткого диска, единственное, что вы можете сделать прямо сейчас, — это поискать замену.

Конечно, если на ваш жесткий диск по-прежнему распространяется гарантия, вам следует сразу же отправить его в ремонт.

Но если срок гарантии истек или у вас есть возможность вернуть его, мы рекомендуем держаться подальше от устаревшего жесткого диска (жесткого диска) и вместо этого выбрать SSD (твердотельный накопитель).

Хотя SSD по-прежнему дороже традиционных жестких дисков, они гораздо менее подвержены поломкам, а скорость несопоставима с SSD (в 10 раз больше скорости записи и чтения).

Если вы ищете твердотельный накопитель, вот наше расширенное руководство по покупке лучшего твердотельного накопителя для ваших нужд.

Что такое хеш-сумма файла

Всё очень и очень просто с этим самым хешем — давайте возьмём два файла, с первого взгляда, совершенно одинаковых…

Допустим, что я их скачал с разных сайтов. У них, как видите, совершенно одинаковое название и расширение, но кроме этого сходства, у этих инсталляторов может быть схожий до последнего байта размер.

Обычные рядовые пользователи даже не догадываются, что подобные «экзешники» являются практически простыми архивами. Так вот, в этот файл (архив) очень легко подсунуть зловреда какого-нибудь (вирус) — они почти всегда маскируются под «правильный» файл, копируют не только название с расширением, но и размер даже.

Такой изменённый файл можно распространять в сети Интернет под видом официального, белого и пушистого. Кстати, идеального антивируса не существует и Ваш защитник может Вас подвести в любой момент, если не знали.

Ещё одна ситуация — выбрали и начали скачивание какой-либо программы, файла или архива через торрент? В таком случае, подсунуть Вам маленький бездомный вирус ещё проще, ведь файл закачивается в Ваш компьютер крохотными частями, от огромного количества человек и собирается в кучу только у Вас.

Как же проверить подлинность любого файла, как его идентифицировать со 100% гарантии? Сравнить его хеш-сумму (контрольную сумму)!

Хеш-сумма файла — это уникальный идентификатор, который задаётся (автором программы или первым владельцем файла) с помощью «перемешивания» и шифрования содержимого файла по специальному алгоритму с последующей конвертацией результата (этой адской смеси) в обычную строчку символов.

На официальных сайтах программ или на торрент-трекерах обычно авторы выкладывают рядом со своими файлами оригинальную (правильную) хеш-сумму, чтоб пользователи могли сравнивать с ней свою после скачивания…

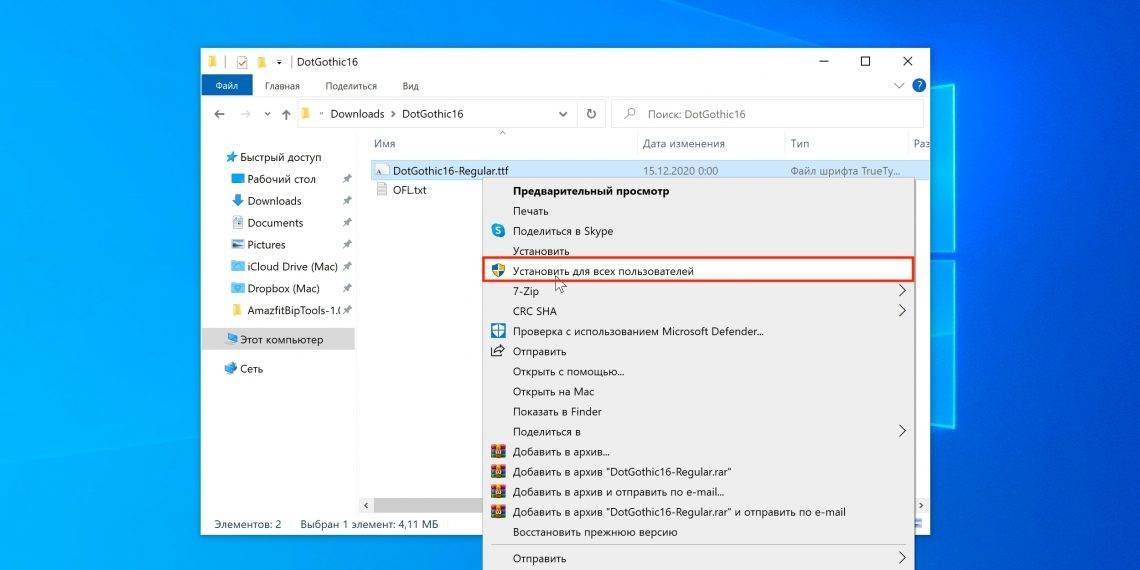

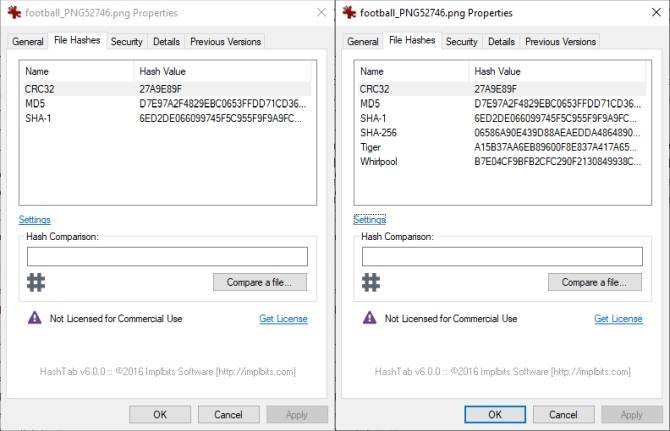

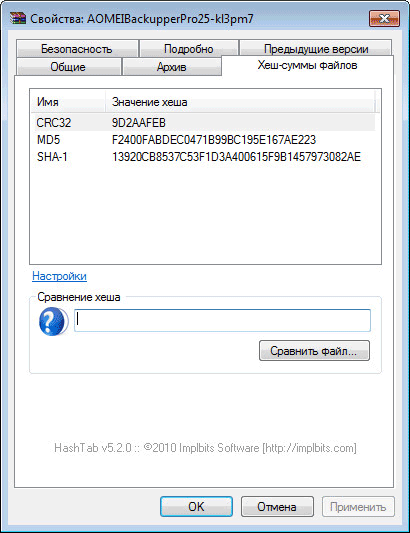

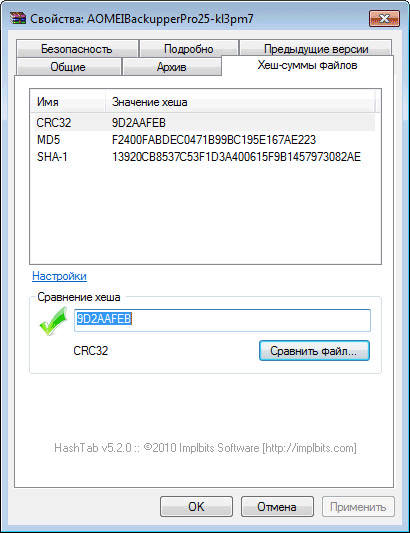

Как пользоваться HashTab

При установке программа HashTab интегрируется в окно свойств Проводника. После установки программы HashTab на ваш компьютер, вы можете проверять хэш-суммы файлов. Для этого кликните по какому-нибудь файлу правой кнопкой мыши.

В контекстном меню выберите пункт «Свойства». После открытия окна, в окне «Свойства» вы увидите новую вкладку «Хеш-суммы файлов».

При нажатии на вкладку «Хеш-суммы файлов» появляется окно со значениями контрольных сумм этого файла.

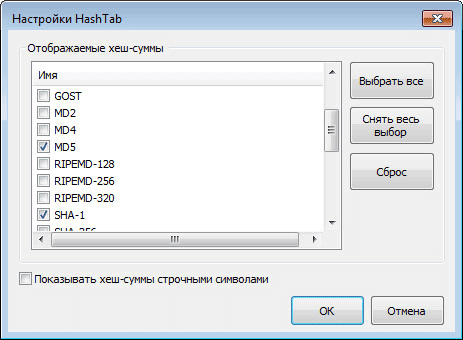

После нажатия на ссылку «Настройки», откроется окно настроек программы HashTab, где во кладке «Отображаемые хеш-суммы» можно выбрать соответствующие пункты алгоритмов проверки.

Для проверки файлов будет достаточно выбрать главные алгоритмы проверки: CRC32, MD5, SHA-1. После выбора алгоритмов проверки нажимаете на кнопку «OK».

Для сравнения хеш-сумм файлов нужно будет перетянуть файл в поле «Сравнение хеша». Если значения хэша файлов совпадают, то появится зеленый флажок.

Также можно проверить хеш другим способом. Для этого, нажимаете на кнопку «Сравнить файл…», а затем выбираете в окне Проводника файл для сравнения.

После этого нажимаете на кнопку «Открыть», а потом в открывшемся окне, вы увидите полученный результат сравнения контрольной суммы файла.

Кликнув правой кнопкой мыши по соответствующей контрольной сумме, вы можете скопировать эту сумму или все контрольные суммы, а также перейти к настройкам программы, если выберете в контекстном меню соответствующий пункт.

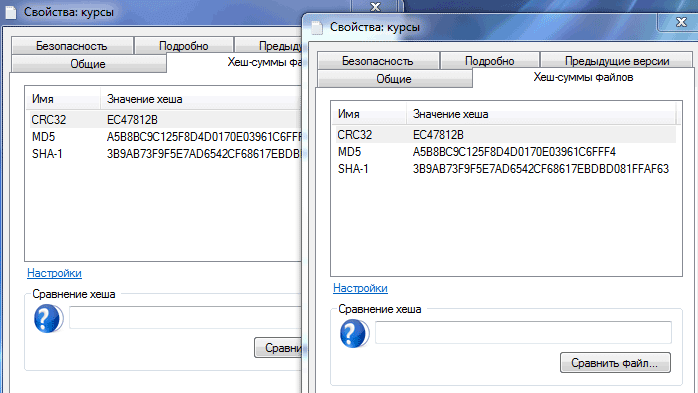

Можно также одновременно проверить два файла поодиночке и сравнить результат в двух окнах. На этом изображении видно, что контрольные суммы двух файлов совпадают.

Метод 2: устранение несовместимости между SSD Samsung и контроллером SATA (если применимо)

Как оказалось, ошибка Ultra DMA CRC Error Count не ограничивается жестким диском и также может возникать, если вы используете SSD.

Но если вы видите эту ошибку с SSD Samsung, высока вероятность, что проблема не связана с плохим кабелем или работоспособностью твердотельного накопителя — скорее всего, это связано с несовместимостью между вашим SSD Samsung и контроллером Sata вашего чипсета. .

Если вы оказались в этом конкретном сценарии, вы можете решить проблему и предотвратить появление этого предупреждения, отключив NCQ (собственная очередь команд) в драйвере SATA.

Примечание. Это не повлияет на работу вашего диска SATA.

Если этот сценарий применим, приведенные ниже инструкции по устранению несовместимости между твердотельным накопителем Samsung и контроллером Sata:

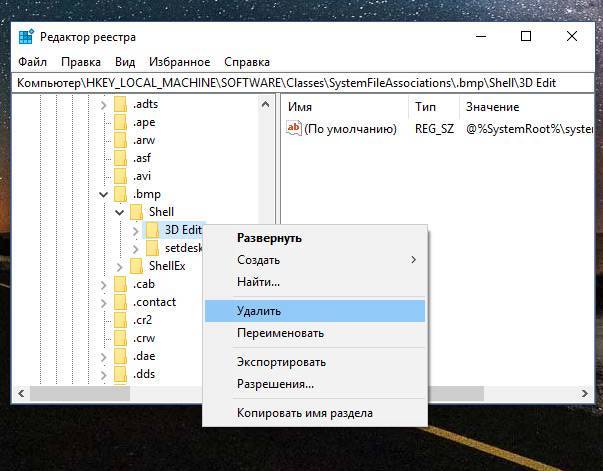

- Нажмите клавишу Windows + R, чтобы открыть диалоговое окно «Выполнить». Затем в текстовом поле введите «regedit», затем нажмите Ctrl + Shift + Enter, чтобы открыть редактор реестра с правами администратора. Когда вам будет предложено UAC (Контроль учетных записей пользователей), нажмите Да, чтобы предоставить административный доступ.Открытие Regedit

- Как только вы войдете в редактор реестра, используйте левое меню для перехода к следующим местоположениям, в зависимости от того, используете ли вы драйвер контроллера Microsoft SATA или драйвер контроллера AMD SATA: Расположение контроллера Microsoft SATA: HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Services storahci Parameters Device Расположение драйвера контроллера AMD SATA:[HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet services amd_sata Parameters Device

[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetservicesamd_sataParametersDeviceПримечание. Вы можете перейти сюда вручную или вставить местоположение прямо в панель навигации.

- Как только вы окажетесь в нужном месте, щелкните правой кнопкой мыши «Устройство», затем выберите «Создать»> «Значение Dword (32-бит)» в появившемся контекстном меню.Создание нового значения Dword в меню устройства

- Затем назовите вновь созданный DWORD NcqDisabled, если вы используете драйвер Microsoft SATA Controller, или назовите его AmdSataNCQDisabled, если вы используете драйвер AMD SATA Controller.

- Наконец, дважды щелкните DWORD, который вы только что создали, затем установите для Base значение Hexadecimal и значение 1, чтобы отключить NCQ и предотвратить такую же несовместимость с созданием ошибки Ultra DMA CRC Error Count.

Если та же проблема все еще возникает даже после выполнения приведенных выше инструкций или этот сценарий неприменим, перейдите к следующему потенциальному исправлению ниже.

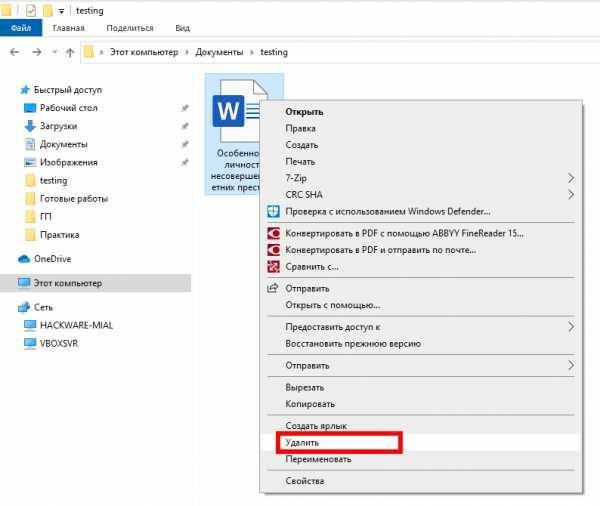

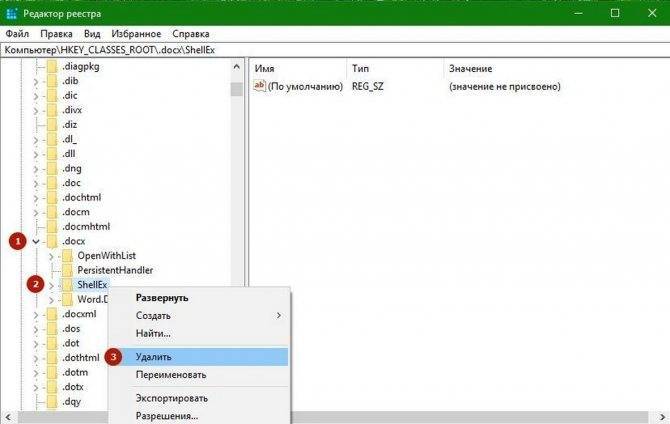

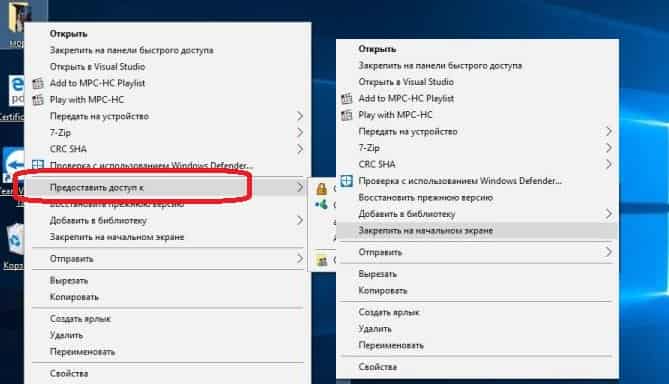

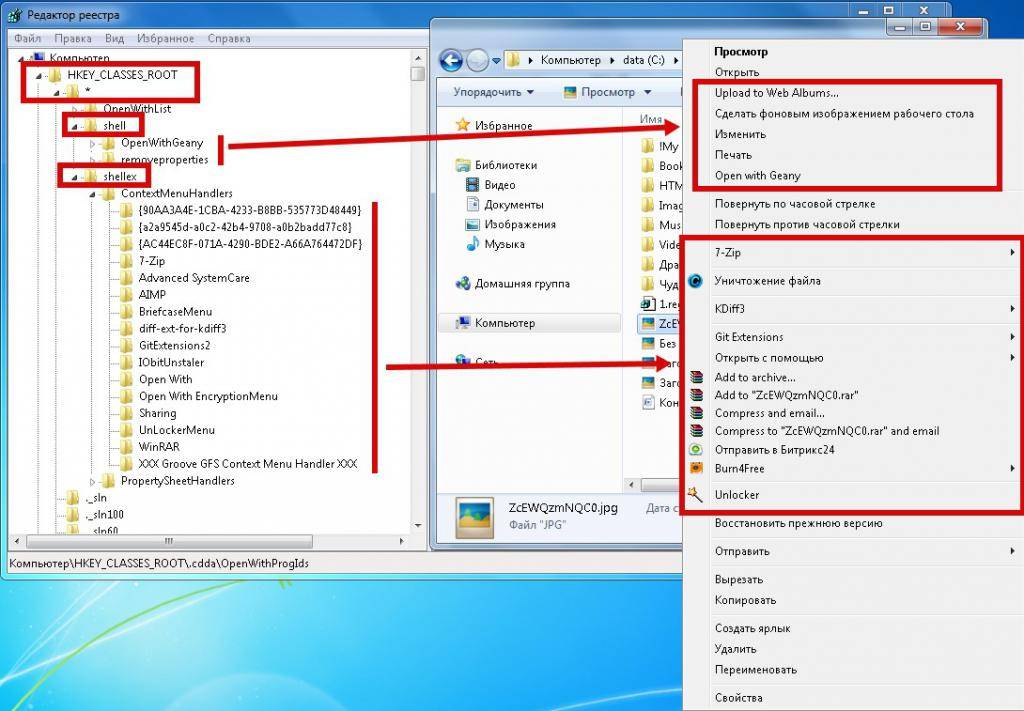

Как удалить CRC SHA из контекстного меню

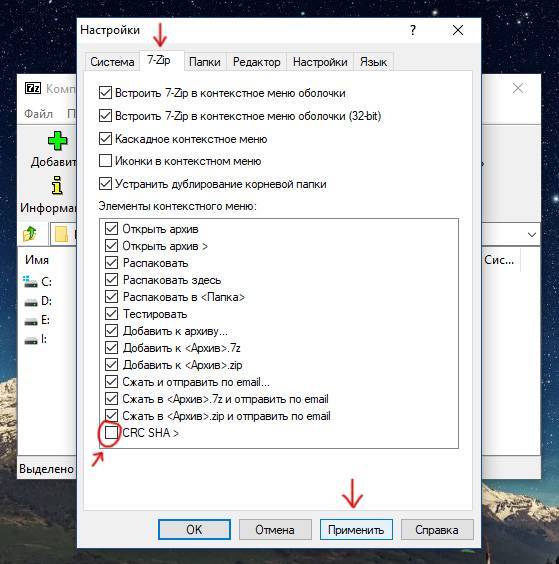

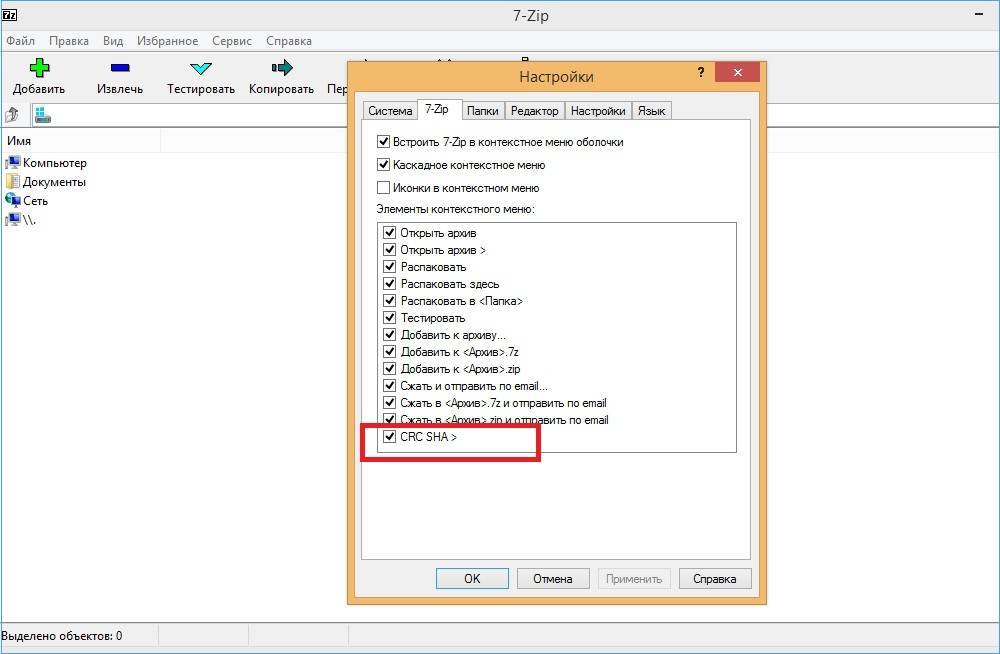

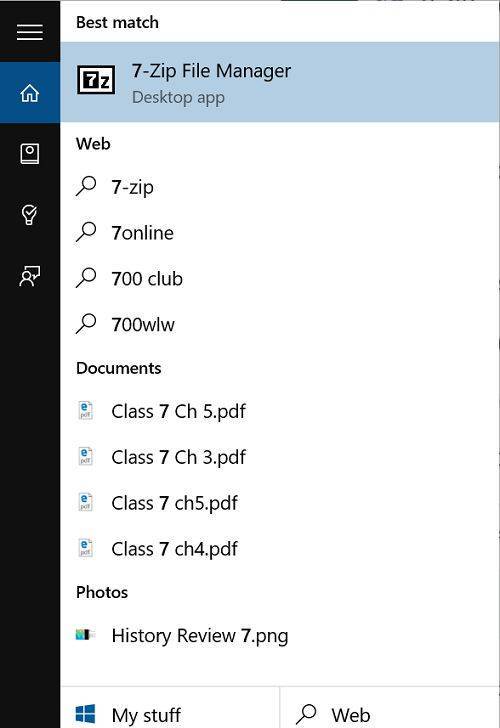

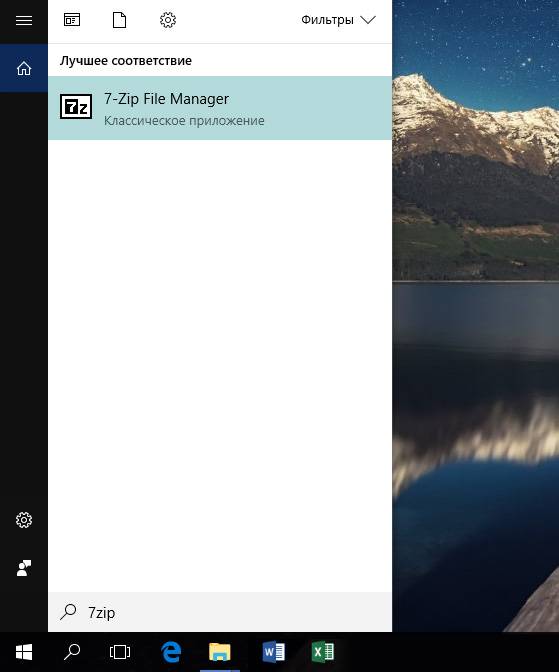

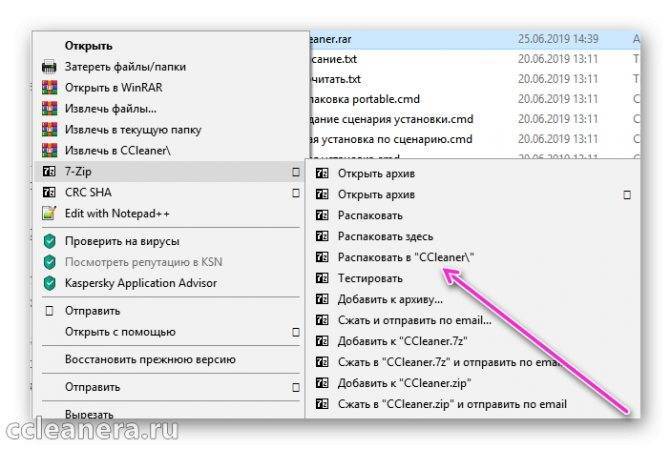

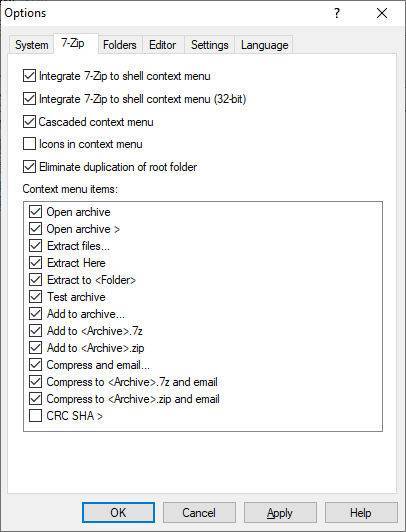

Теперь перейдем непосредственно к процессу удаления из контекстного меню. Представленный ниже способ можно использовать на версиях Windows 7, 8, 8.1, 10. Единственное, что мы должны сделать, это перейти в настройки архиватора 7-Zip. Нет необходимости даже запускать его в режиме администратора.

В строке поиска Windows введите 7-Zip, а затем запустите приложение из списка результатов поиска.

В основном окне приложения переходим в панель инструментов «Tools» — предпоследней в списке. Затем из выпадающего меню выберите пункт «Options».

Когда вы попадете в параметры, откройте вкладку 7-Zip. Здесь увидите список элементов, которые отображаются в контекстном меню Windows. Находим в списке пункт «CRC SHA» и удаляем его. Подтверждаем внесенные изменения нажатием на кнопку «Применить» и «ОК». Закрываем все окна и выходим с приложения.

4. ХэшТаб

HashTab — это другой подход к генерации файловых хэшей. Вместо того чтобы использовать отдельный интерфейс для генерации хэшей файлов, HashTab добавляет вкладку в меню «Свойства». Затем вместо перетаскивания файла в программу вы щелкаете файл правой кнопкой мыши, выбираете « Свойства» и открываете вкладку « Хеши файлов ».

HashTab генерирует хеши для MD5, CRC32 и SHA1 по умолчанию. Параметры HashTab позволяют добавлять хэши для более чем 25 дополнительных хешей, включая семейство SHA, RIPEMD, TIGER и WHIRLPOOL.

Вы можете добавить больше хэшей на вкладку Хэши файлов, открыв меню Свойства, выбрав вкладку Хэши файлов и выбрав Настройки . Проверьте хэши, которые вы хотите добавить, и нажмите OK.

Еще одна приятная функция HashTab — встроенная программа проверки файлов. Вы можете сделать перекрестную ссылку на любой файл на вкладке Хеши файлов, используя опцию меню Сравнить файл .

Загрузить: HashTab для Windows (бесплатная личная лицензия)

Единственно верный способ избавиться от рекламы

Избежать траты времени на просмотр рекламы можно очень легко. Достаточно установить на свой браузер Adblock Plus.

На самом деле это ерунда, браузеры просто следят за тех, что вы ищете в поисковой системе и на какие страницы заходите. Исходя из всего этого формируется список предпочтений пользователя.

В итоге вы тратите время, закрывая окна с разнообразной бесполезной дребеденью и множащиеся вкладки с рекламой Вулкана и подобных сайтов.

Расширение Adblock подходит как для Google Chrome, так и для Mozilla Firefox, Яндекс Браузера и Оперы. По официальным данным, расширение Adblock Plus является одним из самых используемых и полезных среди множества прочих.

Качаете и путем несложных нажатий на «Далее» интегрируете в браузер, затем перезагружаете и наслаждаетесь жизнью без рекламы.

В правой части появится иконка программы. Здесь показана статистика, сколько утилита закрыла рекламных сообщений. Вы также можете отключить рекламу на определенных сайтах или указать на какой-то баннер, если адблок его не видит или не распознает как рекламу.

Программа подходит не только для стационарных компьютеров, но и для планшетов, и умных телефонов.

Навязчивая реклама в интернете – проблема несвежая, поэтому и программ, блокирующих промоушн, масса: Wise Ads Block, HtFilter, ChrisPC Free Ads Blocker и прочие, но большинство юзеров, пользующихся подобными сервисами, останавливают свой выбор именно на Adblock Plus, комментируя, что она наиболее функциональная и позволяет скрывать рекламу в наилучшем виде.

Разработка получила признание журнала PC World, который включил ее в сотню лучших продуктов 2007 года, а весной 2010 Adblock Plus было выбрано лучшим Open Source дополнением на выставке CeBIT.

И пускай специалисты ведут жаркие споры о том, корректно ли использование софта, фильтрующего рекламу, ведь большинство владельцев сайтов зарабатывают, демонстрируя посетителям PR продукции или интернет-ресурсов. Я уже рассказывал о том, как зарегистрироваться в Google AdSense, показывал как и сколько можно получать прибыль с YouTube. Это намного выгоднее и стабильнее, чем доход от всяких игр.

Если вы давно читаете мой блог, то наверняка знаете, что я и сам считаю обилие спама – бичом интернета, а потому, даже несмотря на то, что занимаюсь разработкой сайта назову использование подобных программ вынужденной мерой. А что, сами виноваты. Всему надо знать меру. Размещение десятков баннеров – признак наплевательского отношения к своей работе. С этим пора завязывать.

Конечно, под общую гребенку полетели и отличные ребята, мастера, но я больше чем уверен, что они всегда смогут найти прекрасную альтернативу и рано или поздно найдут на чем заработать. В конце концов – клик по рекламе, это простой, но не самый прибыльный способ поднять денег.

Кстати, если вас тоже интересует получение реального дополнительного дохода, могу посоветовать бесплатный курс Как заработать в интернете, если я чайник

Если вас интересует за что блогеры получают больше, подписывайтесь на рассылку и вы никогда не пропустите ни одной важной и ценной новости. До новых встреч и удачи. До новых встреч и удачи

До новых встреч и удачи.

Как пользоваться HashTab

При установке программа HashTab интегрируется в окно свойств Проводника. После установки программы HashTab на ваш компьютер, вы можете проверять хэш-суммы файлов. Для этого кликните по какому-нибудь файлу правой кнопкой мыши.

В контекстном меню выберите пункт «Свойства». После открытия окна, в окне «Свойства» вы увидите новую вкладку «Хеш-суммы файлов».

При нажатии на вкладку «Хеш-суммы файлов» появляется окно со значениями контрольных сумм этого файла.

После нажатия на ссылку «Настройки», откроется окно настроек программы HashTab, где во кладке «Отображаемые хеш-суммы» можно выбрать соответствующие пункты алгоритмов проверки.

Для проверки файлов будет достаточно выбрать главные алгоритмы проверки: CRC32, MD5, SHA-1. После выбора алгоритмов проверки нажимаете на кнопку «OK».

Для сравнения хеш-сумм файлов нужно будет перетянуть файл в поле «Сравнение хеша». Если значения хэша файлов совпадают, то появится зеленый флажок.

Также можно проверить хеш другим способом. Для этого, нажимаете на кнопку «Сравнить файл…», а затем выбираете в окне Проводника файл для сравнения.

После этого нажимаете на кнопку «Открыть», а потом в открывшемся окне, вы увидите полученный результат сравнения контрольной суммы файла.

Вам также может быть интересно:

- HDD Scanner — как узнать размер папок и файлов

- WinDirStat для анализа и очистки дискового пространства

Кликнув правой кнопкой мыши по соответствующей контрольной сумме, вы можете скопировать эту сумму или все контрольные суммы, а также перейти к настройкам программы, если выберете в контекстном меню соответствующий пункт.

Можно также одновременно проверить два файла поодиночке и сравнить результат в двух окнах. На этом изображении видно, что контрольные суммы двух файлов совпадают.

Применение и сертификация

См. также

SHA-224, SHA-256, SHA-384, SHA-512, SHA-512/256 и SHA-512/224 законом США допускаются к использованию в некоторых правительственных приложениях, включая использование в рамках других криптографических алгоритмов и протоколов, для защиты информации, не имеющей грифа секретности. Стандарт также допускает использование SHA-2 частными и коммерческими организациями.

Хеш-функции SHA-2 используются для проверки целостности данных и в различных криптографических схемах. На 2008 год семейство хеш-функций SHA-2 не имеет такого широкого распространения, как MD5 и SHA-1, несмотря на обнаруженные у последних недостатки.

Некоторые примеры применения SHA-2 указаны в таблице:

| Область применения | Детали |

|---|---|

| S/MIME | SHA-224, SHA-256, SHA-384 или SHA-512 дайджесты сообщений |

| OpenLDAP | SHA-256, SHA-384 или SHA-512 хеши паролей |

| DNSSEC | SHA-256 дайджесты DNSKEY в протоколе DNSSEC |

| X.509 | SHA-224, SHA-256, SHA-384 и SHA-512 используются для создания электронной цифровой подписи сертификата |

| PGP | SHA-256, SHA-384, SHA-512 используются для создания электронной цифровой подписи |

| IPSec | Некоторые реализации поддерживают SHA-256 в протоколах ESP и IKE |

| DSA | Семейство SHA-2 используется для создания электронной цифровой подписи |

| SHACAL-2 | Блочный алгоритм шифрования SHACAL-2 построен на основе хеш-функции SHA-256 |

| Bitcoin | Эмиссия криптовалюты Bitcoin осуществляется посредством поиска строк, SHA-256-хеш которых имеет заданную структуру |

Как показали исследования, алгоритмы SHA-2 работают в 2—3 раза медленнее других популярных хеш-алгоритмов MD5, SHA-1, Tiger и RIPEMD-160.

Сертификация

Реализации SHA-2, как и всех Федеральных стандартов обработки информации, могут быть сертифицированы для использования в некоторых приложениях на территории США. Сертификация происходит в рамках процедуры , которая проводится Национальным институтом стандартов и технологий США совместно с канадским Бюро безопасности связи.

На 5 ноября 2008 года было сертифицировано более 250 реализаций SHA-2, четыре из которых могли оперировать сообщениями с длиной в битах, не кратной восьми.

Сертифицировано FIPS PUB 180-4, CRYPTREC и NESSIE.

Семейство SHA-2

SHA-2 — стандарт криптографического хеширования, который программное и аппаратное обеспечение должны использовать по крайней мере ближайшие пару лет. SHA-2 очень часто называется семейством хеш-функций SHA-2, поскольку содержит много хешей разных размеров, включая 224-, 256-, 384- и 512-битные последовательности. Когда кто-то говорит, что использует SHA-2, длина его хеша неизвестна, но сейчас самый популярный — 256-битный. Хотя некоторые математические характеристики SHA-2 совпадают с SHA-1, и в нём обнаружены незначительные недостатки, в криптомире он по-прежнему считается «стойким». Без сомнения, он лучше, чем SHA-1 и чем любой критический сертификат, приложение или аппаратное устройство, использующие SHA-1. Всё, что использует SHA-1, лучше перевести на SHA-2.

Примеры

Ниже приведены примеры хешей SHA-1. Для всех сообщений подразумевается использование кодировки UTF-8.

Хеш панграммы на русском:

SHA-1("В чащах юга жил бы цитрус? Да, но фальшивый экземпляр!")

= 9e32295f 8225803b b6d5fdfc c0674616 a4413c1b

Хеш панграммы на английском:

SHA-1("The quick brown fox jumps over the lazy dog")

= 2fd4e1c6 7a2d28fc ed849ee1 bb76e739 1b93eb12

SHA-1("sha")

= d8f45903 20e1343a 915b6394 170650a8 f35d6926

Небольшое изменение исходного текста (одна буква в верхнем регистре) приводит к сильному изменению самого хеша. Это происходит вследствие лавинного эффекта.

SHA-1("Sha")

= ba79baeb 9f10896a 46ae7471 5271b7f5 86e74640

Даже для пустой строки вычисляется нетривиальное хеш-значение.

SHA-1("")

= da39a3ee 5e6b4b0d 3255bfef 95601890 afd80709